未把握資産のリスクを排除する ~ Tenable Attack Surface Management による外部資産管理の再構築

現代のITインフラにおいて、未把握の資産はそのまま深刻な脆弱性の放置に直結します。本記事では、Tenable Attack Surface Managementを用いた外部資産の可視化と、その管理手法の本質について解説します。

外部資産管理における現状と「認識」の課題

クラウドやSaaSの普及により、企業が管理すべきIT資産は急増・分散の一途をたどっています。これに伴いIT資産管理ツールの導入は進んでいますが、その一方で、従来の管理手法と現代のインフラ実態との間には、深刻な「認識の乖離」が生じています。

従来のIT資産管理が抱える「管理の境界線」という限界

国内企業の多くはすでにIT資産管理 (ITAM: IT Asset Management) ツールを導入していますが、その主眼は依然として社内資産(社内ネットワーク内に存在するIT資産や携帯端末)の把握に限定されています。一方で、インターネット上に公開された外部資産については、構築や変更のスピードが管理プロセスの枠組みを越えてしまい、網羅的に把握できていないケースが多くあります。

特に顕著なのが、部門主導で構築されたクラウド環境や、一時的なプロジェクトのために取得されたサブドメインといった、情報システム部門の台帳に登録されていない資産の増加です。これらはITAMの監視網から外れた管理の空白地帯となり、従来の資産管理の延長線上では、攻撃者が狙う攻撃対象領域(アタックサーフェス)を十分に可視化できないという課題が顕在化しています。

資産把握の不備が招く「防御の優先順位」の崩壊

存在を把握していない資産は、脆弱性管理の対象にもなり得ません。管理外の外部資産は、セキュリティパッチの適用や設定の見直しが行われない「無防備な空白地帯」となり、重大な脆弱性が放置される原因となります。こうした資産は既存の管理ツールや台帳に反映されないため、現場の実態と管理側の認識に大きな乖離を生み出します。

特に深刻なのは、こうした脆弱性が放置された資産において、不要なポートがインターネットに露出しているケースです。攻撃者は、組織が守っているつもりの強固なシステムを正面から突破するのではなく、こうした管理の行き届かない露出した接点を狙います。

本来閉じているべき古いプロトコルや、開発時の一時的な設定のまま開かれ続けているポートは、放置された脆弱性を悪用して内部へ入り込むための格好の侵入口となります。このように、資産の把握漏れと脆弱性の放置、そしてポートの露出が重なることで、攻撃者に対して容易に侵入の糸口を提供することになります。これこそが、現代の攻撃対象領域(アタックサーフェス)を拡大させる一因なのです。

Tenable Attack Surface Managementとは?

こうした「認識の欠落」を埋めるために不可欠なのが、組織の外部資産を攻撃者と同じ視点で継続的に監視するTenable Attack Surface Management(ASM)です。Tenable Attack Surface Managementは、組織が認識しているか否かにかかわらず、インターネットからアクセス可能な資産を特定するために使用できるWebベースのインベントリツールです。DNSレコード、IPアドレス、およびASNを使用して資産を識別し、資産の整理とインベントリ作成に役立つ180列以上のメタデータを含んでいます。

「自己申告」から「客観的実態」への視点の転換

従来の資産管理が内部で管理された情報を起点とするのに対し、Tenable Attack Surface Managementはインターネット上の公開実態を起点とします。ドメインやIPアドレス、クラウド資産などに関する外部公開情報を継続的に収集し、それらの関連性を相関分析することで、組織に紐づく可能性のある資産を特定します。これにより、管理外にある未把握の資産も含め、攻撃対象領域(アタックサーフェス)を可視化します。特筆すべきは、単なる資産のリストアップに留まらない点です。サーバーの存在を確認するだけでなく、攻撃者の視点から見て「どのようなリスクを孕んで露出しているか」という文脈で可視化できるのが、本ソリューションの大きな強みです。

外部資産の自動検知

組織の攻撃対象領域(アタックサーフェス)を正確に把握するためには、まず「管理者が把握しきれていない資産」を客観的に特定し、インベントリに組み込む必要があります。

ここでは、Tenable Attack Surface Managementを用いて、1つのドメインを起点にどのように網羅的な資産リストが構築されるのか、その具体的なプロセスを確認します。

インベントリの設定

まず、調査の起点となるドメインを設定します。

trustnow.co.jp*.trustnow.co.jp

ここから自動探索がスタートします。

多角的なアセット探索

インターネット上に公開されている情報を手がかりに、関連資産を次々と特定していきます。

- パッシブDNS・公開データの活用

過去のDNS解決履歴や、ドメイン登録情報を解析し、関連するサブドメインやIPアドレスを洗い出します。 - Certificate Transparency の監視

WebサイトをHTTPS化する際に発行されるSSL証明書の記録は、世界中で公開ログとして保管されています。Tenableはこのログを監視し、過去のドメインや以前使用されたインフラストラクチャなど、既知および未知の資産を特定します。 - DNSレコードの列挙と能動的調査

権威DNSサーバーに直接問い合わせを行い、A、MX、NSといった各種レコードを取得。さらには、一般的なホスト名のパターンを用いた探索を行うことでよく使われるホスト名(vpn,dev,test,stg,mailなど)をドメイン名と組み合わせて能動的にDNSサーバーへ問い合わせを行います。これにより、外部に公開する意図がなかったとしても、インターネットから到達可能な状態になっている未登録の資産をあぶり出すことが可能です。

資産の詳細調査

IPアドレスやドメインが特定されると、それらの資産に対して外側から見える状態を確認するために、ポートをスキャンします。

- 開いているポートの特定

22 (SSH)、443 (HTTPS)など、どのサービスがインターネットに公開されているかを判別します。 - フィンガープリントの特定

単にポートが開いているかを確認するだけでなく、応答内容からWebサーバーの種類やOSのバージョンといった詳細な情報を読み取ります。

資産の相関分析

Tenable Attack Surface Managementは、収集した膨大なデータを独自のアルゴリズムで分析し、資産同士の相関関係を特定します。

インベントリには、DNSやIPアドレスといった基本情報だけでなく、資産の整理・作成に役立つ180列以上の詳細なメタデータが格納されます。例えば、未知のIPアドレスが見つかった際、SSL証明書内の情報やHTMLの記述といった複数の証跡を自動で組み合わせることで、断片的だった情報が自社に関連する資産として体系化されます。

こうして確証が得られた資産だけが正式に登録され、管理者が認識していなかった資産に関する情報を埋めるインベントリが完成します。

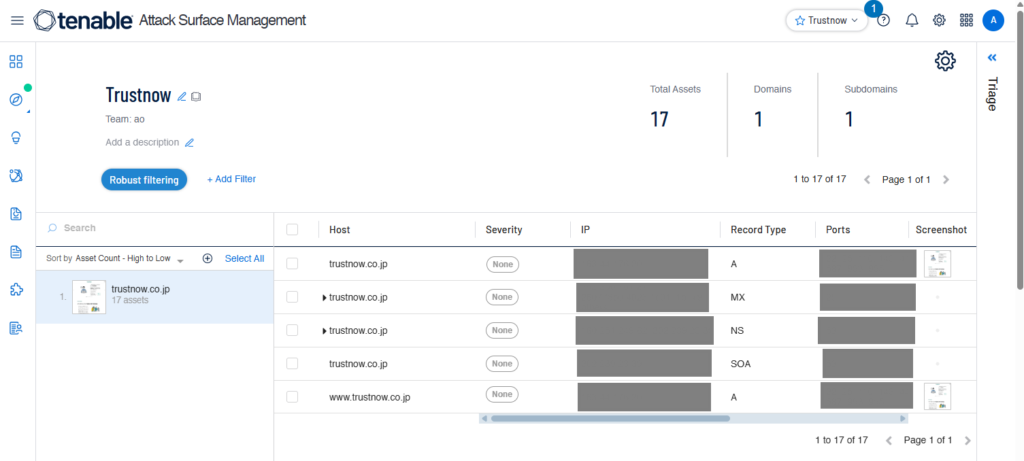

実際にインベントリに追加すると次のように確認できます。

ドメインを1つ登録しただけで、IPアドレス、レコード種別、開放されているポート番号などが自動的にリスト化されました。中には管理者が意図していなかったサブドメインや、古い通信プロトコルが残っている資産が含まれていることもあります。

外からの視点を持つことで見えてきたもの

Tenable Attack Surface Managementを運用することで、ドメイン一つを起点に、インターネット上に公開されている自社資産の実態を即座に可視化することが可能になります。この外からの視点を取り入れることは、単なるツール導入以上の価値を組織にもたらします。

分散した資産情報の一元化

これまで各部門やプロジェクトごとに分散し、断片化していたIPアドレス、サブドメイン、開放ポートなどの情報が、単一のインベントリへ自動的に集約されます。これにより、情報の収集・照合に要していた工数を大幅に削減し、管理精度の向上が期待できます。

「管理の死角」の能動的な排除

稼働実態のないポートや、台帳から漏れていた旧世代の資産をツールが網羅的に検出します。これにより、従来の自己申告ベースの管理では困難だった潜在的なリスクポイントを浮き彫りにし、確実な棚卸しとアセットの最適化を促します。

客観的事実に基づくシステム運用の実現

管理しているはず、安全なはずといった主観的な推測を排除し、外部から到達可能な客観的なデータを基にしたリスク判断が可能になります。この実態に即したアプローチこそが、複雑化するITインフラにおいて、より確実で実効性の高いシステム運用を実現するための第一歩となります。

自社で守っていると認識している世界と、攻撃者から見えている世界、この二つの間にあるギャップを埋め続けることこそが、アタックサーフェス管理の本質です。

複雑化し続ける現代のIT環境において、まずは自社の今を客観的に、継続的に把握する、この現状を知るという地道なプロセスを回し続けることこそが、組織全体の防御力を底上げする最も確かな道になるはずです。

TrustNowでは、Tenable製品の専門知識をもつコンサルタントが

導入をサポートします。

製品を検討中、または関心のある方は、こちらからご相談ください!!

Tenable 製品の概要・機能を知りたい。

Tenable 製品のデモを見たい。