2026年、NVD運用変更後の脆弱性トリアージ。EPSSとVPRを組み合わせた自律的な優先順位付け

脆弱性管理において、どの脆弱性から対応すべきかを判断することは容易ではありません。2026年4月、NIST(米国国立標準技術研究所)はNVDの運用更新を発表し、一部のCVEを優先的に分析する方針を明確にしました。

具体的には、CISAのKEV(既知の悪用された脆弱性)カタログ掲載分や重要ソフトウェアに関連するCVEなどを最優先とし、「1営業日以内の分析完了」を目指す一方で、それ以外の脆弱性については分析に時間を要する(あるいは後回しになる)可能性が示唆されています。

このような情勢下では、公式なCVSSスコアが全ての脆弱性に即座に付与されることを期待するのではなく、ユーザー側で自律的に判断するトリアージ体制が不可欠です。本記事では、CVSS v3.1をベースとしつつ、補完指標であるEPSSやTenable独自のVPRを組み合わせることで、情報の更新状況に左右されない実効性の高い優先順位付けを実現する方法を解説します。

脆弱性評価指標における現状の課題

脆弱性管理における標準的な評価基準であるCVSS(Common Vulnerability Scoring System)は、現在普及しているv3.1に加え、v4.0という仕様も策定されるなど評価手法の改善が続いています。しかし、実務においてCVSS単体の運用には限界があるのが実情です。

CVSSはあくまで脆弱性そのものの深刻度を定量化するものであり、日々変化する現実の悪用リスクや攻撃の活発度をリアルタイムに反映することはできません。実際、現在公開されているCVSS約25万件のうち7以上のスコアを持つCVSSは全体の約55%*1)に達しています。この膨大な重要脆弱性リストの中から真に対処すべき脅威を特定できず、結果として重要なリスクが放置されるケースが後を絶ちません。

さらに、脆弱性管理を取り巻く環境は、今まさに大きな転換点を迎えています。2026年4月15日、NIST(アメリカ国立標準技術研究所)は、爆発的なCVEの増加に対応するため、NVD(国家脆弱性データベース)の運用のアップデートを発表しました*2)。

この背景には、脆弱性の報告数が公的機関の分析能力を超え、CVSSスコアの付与に遅延が生じているという実情があります。

CVSSスコアの確定を待ってから社内の修復フローを回すという受動的な運用をしている組織では、判断材料が揃うまでに時間がかかり、対応の優先順位を整理しにくい場面が増えていきます。

こうした公的スコアの更新状況に左右されず、自社にとっての脅威を多角的に評価する自律的なトリアージを確立することが、効率的な脆弱性管理の実装において不可欠な要素となっています。

EPSS:悪用確率の統計的な予測

EPSSは、NVDの分析状況に関わらず、独自の機械学習モデルによって今後30日以内に悪用される確率を算出します。CVSSが付与される前の段階でも、統計的な観点から危ないものを早期にスクリーニングすることが可能です。

VPR:最新の脅威実態に基づく評価

単なる確率計算にとどまらず、実際の攻撃グループの動きやエクスプロイト(攻撃コード)の成熟度といった生きた脅威情報をリアルタイムに反映します。

公的スコアの確定の時間がを要する場合おいても、私たちは複数の指標を組み合わせた自律的なトリアージを確立しなければなりません。 本稿では、CVSSの有無に左右されず、EPSSやVPRといった動的指標を掛け合わせることで、限られたリソースで『今、本当に対処すべき脆弱性』を即座に判断するための具体的な手法を解説します。

*1) 出典:Distribution of vulnerabilities by CVSS scores https://www.cvedetails.com/

*2) 出典:NIST Updates NVD Operations to Address Record CVE Growth https://www.nist.gov/news-events/news/2026/04/nist-updates-nvd-operations-address-record-cve-growth

CVSS(ベーススコア)・EPSS・VPRの相関関係と算出要素の比較

脆弱性管理におけるトリアージを最適化するためには、それぞれの指標が何を根拠に算出されているのかを正しく理解する必要があります。

CVSSの中でも、一般的に広く参照される「ベーススコア(基本評価基準)」は、その脆弱性が持つ固有の深刻度を測定するものです。製品や利用環境、時間の経過に依存しない「脆弱性そのもののスペック」を評価するため、一度確定すると原則として値が固定されるのが特徴です。

これに対し、EPSSやVPRは、日々刻々と変化する脅威の現状をスコアに反映させることを目的とした動的な指標です。一見似ているように見えるEPSSとVPRも、その算出に用いられるデータソースや分析のアプローチは大きく異なります。

次の表は、各指標がどのような要素に基づいて構成されているのかを比較したものです。これらを並べることで、各指標の役割の違いと、併用することの意義を整理します。

CVSS / EPSS / VPR のインプットデータ比較表

| 算出要素(インプット) | CVSS (ベーススコア) (v3.1/4.0) | EPSS | Tenable VPR |

| 脆弱性の基本特性(攻撃元区分、権限、複雑さ) | ● | △ | ● |

| 技術的影響度(機密性・完全性への影響) | ● | × | ● |

| CVEの経過日数 | × | △ | ● |

| PoC/攻撃コードの公開状況 | △ | ● | ● |

| ハッカーコミュニティの活動(SNS、ダークウェブ、GitHub) | × | ● | ● |

| 実際の悪用観測データ(ハニーポット、IDS/IPS) | × | ● | ● |

| 攻撃キット/マルウェアへの統合 | × | × | ● |

| 過去の攻撃傾向(類似CVE) | × | ● | ● |

注釈:

| 記号 | 凡例 | 説明 |

| ● | 主要な評価要素 | スコアに影響を与える補助的なデータ |

| △ | 限定的に利用 | 特定の条件下や一部の計算でのみ参照。 |

| × | 対象外 | その指標では考慮されない。 |

これらの指標は、それぞれ”異なる視点”からリスクを評価しており、単一の指標だけでは実務上の優先順位付けには限界があります。

結局、どう組み合わせるのが正解?

情報の重複を避けつつ、漏れをなくすための判断基準は以下の通りです。

- CVSS(ベーススコア): 脆弱性そのもののポテンシャル(最大風速)を把握する

脆弱性の悪用のしやすさと影響の大きさに基づき、「どれだけ深刻な問題になり得るか」という潜在的な深刻度を測ります。 - EPSS: 広範な攻撃トレンドから「悪用される確率」を予測する

世界中の攻撃観測データや公開情報に基づき、統計的な観点から「実際に悪用される確率」を予測します。 - VPR: 現在の「脅威の実効性」に基づき、対応の優先度を判定する

単なる攻撃コード(エクスプロイト)の有無だけでなく、攻撃者の動向や攻撃手法の成熟度を継続的に反映し、今、対策を講じるべき実質的なリスクを特定します。

CVSSは、すべての脆弱性に対して即座に付与される状況ではなくなりつつあります。そのため、EPSSとVPRを重ねることで、統計的に流行の兆しがあるものと既に攻撃の実態が確認されているものの両面をカバーすることが重要です。

たとえCVSS深刻度(CVSS)の分析待ちの状態であっても、これらの動的指標を活用すれば、対処すべきリスクの優先順位を高い精度で判断し、先手のアクションにつなげることが可能です。

Tenable Vulnerability Managementにおけるトリアージの実践

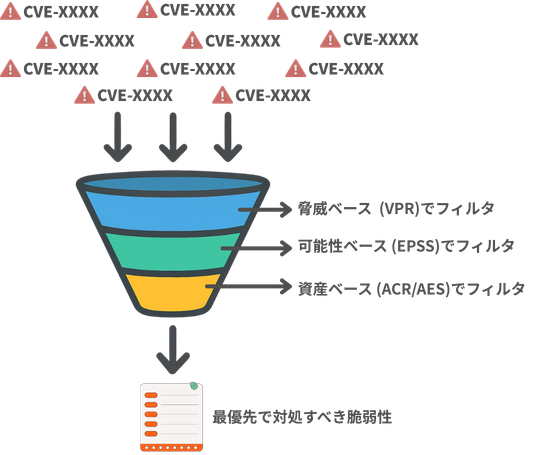

ここからは、膨大な脆弱性リストを具体的にどう絞り込むか、その実践的なステップを見ていきます。

実務上、Tenableの管理画面ではこれらの条件を一括で設定してリストを抽出しますが、今回は指標ごとの役割を可視化するために、あえて1つずつフィルターを重ねて、リストがどう変化するかを実験的に見てみます。

脅威ベース(VPR)でフィルタ

今まさに攻撃者に狙われており(VPR)、既に攻撃コードが成熟している(エクスプロイト)といった、実効性の極めて高い最優先リスクを特定します。

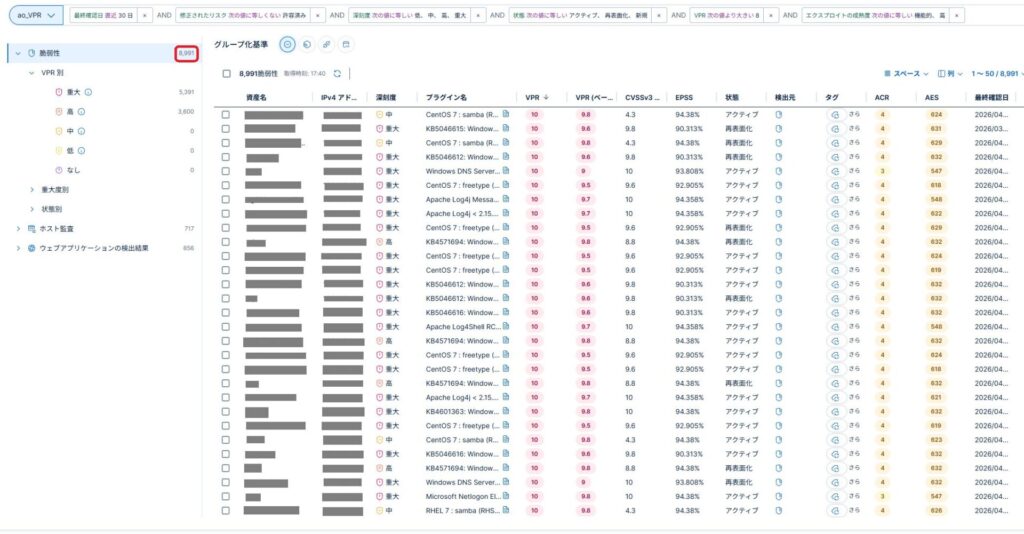

今回はすべての脆弱性として、179,459件の脆弱性が検出されているテスト用の環境を使って解説を進めていきます。

具体的には、以下の4つの条件を組み合わせたフィルタリングを使用します。

- 「最終確認日 直近 30日」と「状態:アクティブ、再表面化、新規」

(すでにネットワークから切り離された古いデータや、過去に修正済みの古い情報を除外) - 修正されたリスク:許容済み(除外)

- VPR: 次の値以上 8 (Critical)

- エクスプロイトの成熟度: 次の値に等しい [機能的, 高]

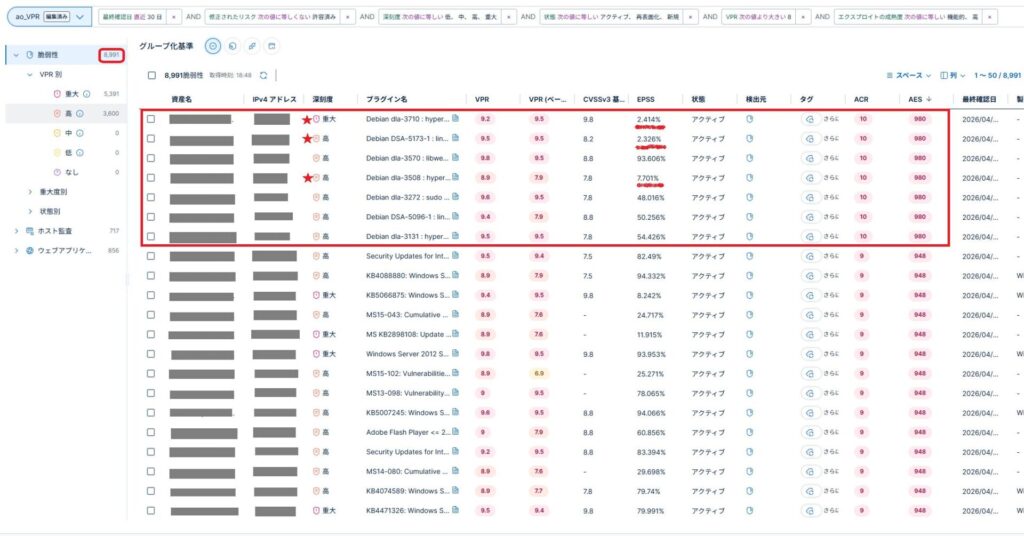

絞り込み後のリストを見てみましょう。次のような状態になっています。

脆弱性が179,459件から8,991件までフィルタされました。今回は機能検証用のデモ環境を使用しているため、あえて膨大な脆弱性が検出されるような環境が作られているため、フィルタ後もVPRが10の項目が並んでおり、まだ着手すべき優先順位を絞りきれない状態です。

可能性ベース(EPSS)でフィルタリング

次にEPSSを使って、統計的に悪用の可能性が高いものを抽出します。VPRもEPSSも、実害が出る前の予兆を捉える予測スコアですが、EPSSは、過去の傾向に基づいた統計的な観点から狙われやすさを算出するため、Tenable独自の脅威分析によるVPRとはまた別の角度から、リスクの予兆を補完してくれます。

EPSSの閾値をどこに置くべきか?

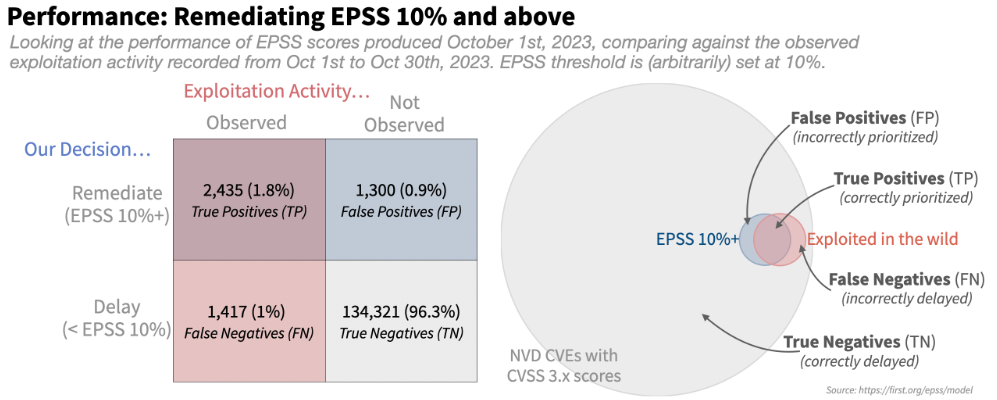

ここで一つの目安となるのが10%(0.1)という数値です。

【参考】EPSS 10%を閾値とした場合のパフォーマンス評価 (出典:Model Performance https://www.first.org/epss/model )

FIRSTでは、2023年10月の実績データを用いて、仮にEPSS 10%という境界線で脆弱性を分けた場合、実際の悪用活動とどれくらい一致するかを検証しました。対象となった脆弱性139,473件のうち、その後の30日間で実際に悪用が確認されたのは3,852件(約2.7%)でした。この膨大なリストに対して、EPSS 10%を(便宜上の設定値として)適用した結果が次の図です。

この混同行列(Confusion Matrix)から読み取れる事実は以下の通りです。

「EPSS 10%以上」のグループ(上半分:2.7%)

- 実際に悪用されたのは 1.8%(2,435件)です。

- 悪用されなかったのは 0.9%(1,300件)です。

- 的中率: このグループ内に限定すれば、約66%という高い確率で悪用を的中させています。

「EPSS 10%未満」のグループ(下半分:97.3%)

- 実際に悪用されたのは 1.0%(1,417件)です。

- 悪用されなかったのは 96.3%(134,321件)です。

- 的中率: このグループの99%は安全だが、1%の見逃しを件数にすると1,417件もあります。

EPSS 10%未満であっても、数にして1,400件以上の脆弱性が実際に悪用されていることが分かります。これは全体のわずか1%に過ぎませんが、悪用された脆弱性全体(3,852件)を分母にすると、約37%を見逃していることになります。

すべての脆弱性を対処するには膨大なリソースが必要となります。EPSSという指標をどう利用するかは組織がこの見逃しリスクをどう受容するかで決定されるべきものです。

判断の根拠はあくまで組織のリスク受容にありますが、ここからは一つの実践的なケーススタディとして、実際に10%のフィルタを適用した例を見ていきましょう。

脆弱性が8,991件から7,708件までフィルタされました。

VPR 8.0以上で絞り込まれたリストのうち、EPSS 10%未満の条件で除外されたのは約1,200件程度に留まりました。これは、VPRが高く評価している脆弱性の多くが、EPSSにおいても一定以上の悪用確率 (10%以上) として算出されているためです。まだ7,000件以上のリストが残っており、これら全てに即座に対応するのはまだ現実的ではありません。

資産ベースでのフィルタリング

脆弱性自体のリスクに加え、その脆弱性を抱える「資産の重要度」を考慮します。Tenableには、資産の重要度を評価する指標としてACR (Asset Criticality Rating) と、資産のセキュリティ強度を示すAES (Asset Exposure Score) があります。

ACR (Asset Criticality Rating:資産重要度評価)

資産の相対的な重要度を1から10で表すスコアで、値が高いほどビジネス上の重要度が高いことを示します。

ACRは、デバイスタイプ、デバイス機能、インターネット露出などの要素を組み合わせてTenableが自動的に算出します。

このスコアの具体的な算出ルールは開示されていませんが、特徴的なのは、管理者が手動でTenableが算出したスコアを上書きすることも可能なため、組織の実態に即した真の優先順位を定義することができます。また、Tenableで計算されるACRは24時間ごとに更新されます。ただし、ユーザーがカスタムで更新した場合はユーザー更新値が維持されます。このように、カスタムで設定した値はそのまま維持されるため、システムの自律的な評価と管理者の意図を賢く共存させることができるのが、Tenableの運用しやすいポイントです。

| ACRカテゴリ | ACRの値の範囲 |

| Critical(重大) | 9~10 |

| High(高) | 7~8 |

| Medium(中) | 4~6 |

| Low(低) | 1~3 |

AES (Asset Exposure Score:資産エクスポージャースコア)

ネットワーク上の各資産について動的なリスクを計算し、その資産がどれだけ脅威にさらされているかを 0から1000 までの数値で表します。スコアが高いほど、その資産のリスク(エクスポージャー)が高いことを示します。Tenableは現在のACR (Tenableが算出するACRまたはカスタムで付与されたACR)と、資産に関連付けられているVPR、資産の重大度、スキャン動作などを考慮して、脆弱性の状況を定量化します。

| AESカテゴリ | AESの値の範囲 |

| High(高) | 650~1000 |

| Medium(中) | 350~649 |

| Low (低) | 0~349 |

脅威と資産価値を掛け合わせ、対応の優先順位を確定させる

指標の意味を整理したところで、先ほどの膨大なリストをAES(資産エクスポージャースコア)が高い順に並び替えてみます。

AES 980、ACR 10の条件で7つの脆弱性がリストアップされました。これらはVPRが8.9〜9.8と非常に高い数値を示す一方で、EPSSについては2.326%という低い値のものも含まれています。

仮にEPSS10%以上という一律のフィルターを適用していた場合、![]() を付けた3つの脆弱性は後回しとして見逃していたことになります。

を付けた3つの脆弱性は後回しとして見逃していたことになります。

ACRか、AESか。運用スタイルで決める優先順位

ここまで、AES(資産エクスポージャースコア)を用いたトリアージの例を解説してきました。AESは、ACR(資産重要度)やVPR(脅威度)、さらにスキャン頻度などの要素を多角的に組み合わせて算出される指標です。実務においては、資産の価値であるACRを基準にするのか、あるいは総合的なリスクを示すAESを基準にするのか、どちらを選択すべきかは、組織が定めるリスク管理基準によって変わります。

1. ポリシー重視型 ~ 資産レベル×脅威レベルで基準を作る

「重要資産(ACR 9〜10)において、一定以上の脅威(VPR 8.0以上など)は一律で許容しない」といった、明確な足切りラインを設けるスタイルです。特定の重要資産で致命的な脆弱性が発生することだけは、何としても避けたいという、ガードの固い防御体制を重視する組織に向いています。 対応基準が場所×深刻度で固定されるため、現場への指示が非常にクリアで判断のブレがなくなります。ただし、VPR 7.9のような境界線上のリスクであっても、攻撃者が注目している可能性が高く、優先的な対応が推奨される場合があります。画一的なルール運用では、こうした実効性の高い脅威がこぼれ落ちてしまうといった、柔軟性に欠ける面があります。

2. リスク効率重視型 ~ AESで総合判断する

資産の重要度と、最新の攻撃トレンドを天秤にかけ、「今もっとも狙われやすそうな箇所」から優先的に塞いでいく、実戦重視の運用スタイルです。AESスコアを活用することで、ポリシー重視型では一律の足切りによって見落とされがちな脆弱性の中でも、実効性の高い脅威を優先順位に正しく引き上げることが可能になります。ただし、ブラックボックス化したアルゴリズムによる高度な算出であるため、なぜこの脆弱性が上位なのかを説明する際、ツールの推奨以上の具体的な根拠を示しにくい場合があります。

多層的な評価指標によるリスク低減の最適化

今回、テスト環境で最初に検出された脆弱性は約18万件以上ありました。これほど膨大なリストを前にすると、すべての項目に目を通し、完璧に対処し続けることは物理的にも時間的にも困難です。

脆弱性は日々新しく報告されており、管理すべき数字は常に変動しています。そのため、単に未対応の数を減らすことをゴールにするのではなく、VPR、ACR、AESといった多層的な評価指標を組み合わせて、組織にとってより深刻な影響を及ぼすものはどれかを整理し、対処の優先順位を最適化していくことが重要になります。

運用スタイルの比較まとめ

最後に、今回ご紹介した2つの運用スタイルのポイントを整理します。

| 運用スタイル | 重視するポイント | メリット | デメリット |

| ポリシー重視型 | ガバナンスと統制 | 基準が明確で、現場への指示や監査対応が非常にスムーズ | 基準値のわずか下にいる危険な火種を見落とすリスク |

| リスク効率重視型 | 実践的なリスク低減 | 脅威と資産を天秤にかけ、ポリシーの隙間にある脅威を救済できる | 数値の算出根拠が高度なため、ツールの信頼性についての社内説明が必要 |

VPR(脅威)、ACR(資産)、そしてAES(総合評価)という多層的な視点を持つことで、膨大なデータの中から次に着手すべき対象が明確に見えてきます。まずはAESでのソートを活用するなど、自組織に合ったトリアージの形を見つけることから始めてみてはいかがでしょうか。

TrustNowでは、Tenable製品の専門知識をもつコンサルタントが

導入をサポートします。

製品を検討中、または関心のある方は、こちらからご相談ください!!

Tenable 製品の概要・機能を知りたい。

Tenable 製品のデモを見たい。