「社内規定を守る」ことで、勝手に 「ISMS監査の準備」が進む仕組みを構築しよう

本記事の概要

本記事では、多くの企業が抱える「普段の業務(社内ルールの遵守)」と「ISMS監査準備」の二重対応という課題を、Vantaを用いて根本的に解消する手順を解説します 。

Vantaは、社内ルールとISMSの要求事項や管理策を紐づけ、さらに、クラウドサービス等とシステム連携させることで、証拠収集と監査資料の整理を自動化する仕組みを構築可能にします 。

これにより、「社内ルールを守るだけ」で監査対応が完了し、監査前の煩雑な手動整理から解放される新しいコンプライアンス運用を実現します。

はじめに

監査のたびに「監査準備」をしていませんか?

ISMS (ISO 27001 )、Pマーク、そして監査法人対応。

多くのISMS担当者を悩ませるのは、仕組みの土台となる各社ごとの「社内規定、セキュリティポリシー、具体的な対策ルール等の社内ルールの遵守」とは別に、国際基準(社外)の監査の直前に臨時で発生する「証跡の整理・収集」という二重の手間です。

- 普段の業務:あなたは毎日、社内ルールに従い、アクセス権の付与や設定変更を正しく行っています。

- 監査前:しかし、監査の直前になると、「その正しく行った証拠(ログ、承認記録、設定画面のスクリーンショット)を、ISMS (ISO 27001) - A.X.Xに合わせて整理し直す」という作業が降ってきます。

監査人は、実質同じ証拠であるにもかかわらず、「ISMS の管理策 A.X.X」と「社内規定 第Y条」の二つの異なる管理体系に合わせて資料が整理されていることを要求します。

Vantaが解決するのは、この「普段の業務」と「監査対応」が断絶している仕組みの問題です。

本記事では、この断絶を解消し、「社内ルールを守るだけで監査準備が完了する」という新しいワークフローが、Vantaでどのように構築されるのかを解説します。

Vantaによる「普段の業務」と「監査準備」の統合手順

「普段の業務」で監査対応をカバーできる仕組みを構築するには?

「普段の業務」で監査対応をカバーする仕組みの構築とは、これまで手動で行われてきた「エビデンスの収集」を自動化し、普段の業務が、国際基準(社外)の監査人にそのまま提出可能な資料へと自動で変換・統合される仕組みをVantaで構築することです。

仕組みの核となる Vantaの三要素

この新しいワークフローは、Vantaが実現する三つの要素を連結させることで実現します。この連結こそが、監査工数を劇的に減らす仕組みの核です。

要素1. 社内ルールとISMS (ISO 27001) のマッピング

貴社の社内ルールとそれに対応するISMSの要求事項や管理策を紐づけます。これにより、どちらかの対応ステータスを対応済みにすれば、自動的にもう一方も対応済みになります。

要素2. 自動テスト

Vanta に備わった文書管理や従業員への通知・教育等の各機能、および貴社が利用しているサービス(AWS、Okta等のSaaS、クラウド等400以上)とVantaのシステム連携により、監査に必要なチェック項目をVantaが自動で取得・判断します。

要素3. 監査人専用のポータルサイトとダッシュボード

Vantaは監査人専用のポータルサイトとダッシュボードを持っており、ISMS準拠の進捗状況や自動テストの結果を、そこに表示します。これにより、これまで手動で行ってきた資料の整理・整形作業が不要になります。

【補足:監査対応の劇的な変化】

監査人へ監査人用アカウントを付与すると、監査人はポータルとダッシュボード上でISMSの要求事項と管理策ごとの最新の合否ステータスや裏付けとなる具体的な証拠データ(ログ、設定値など)をすぐに確認できます。

この「最新の記録をその場ですぐに見せられる仕組み」により、あなたの普段の業務がそのまま監査資料となり、監査前の数週間〜数か月の集中作業から解放されます。

それでは次の章で、具体的な構築手順を見ていきましょう。

「監査準備が勝手に進む仕組み」を有効化するための3ステップ

ステップ1:社内ルールのインポート

まずは、社内ルールをVantaに登録します。この作業は、Vantaに「貴社が遵守すべきルール」を学習させるための最も重要な初期設定です。(今回は例としてJNSAのセキュリティポリシーをインポートしてみます。JNSAのセキュリティポリシーのサンプルはこちら)

インポートするファイルの準備

Vantaにインポートする社内ルールの用意します。インポートする方法としては次の4つの方法があります。

| 連携サービス | フォルダ/ラベル制約 (ポリシードキュメントをどこに置くか) |

| Vantaへの直接アップロード | 制約なし(Vantaの内部ストレージに直接保存) |

| SharePoint | 現時点では、カスタム フォルダー名を選択することはできません。デフォルトのドキュメント ライブラリにVanta Policiesという名前のフォルダを作成しそのフォルダの中にポリシードキュメントを格納する必要があります。読み込み可能なファイル形式はpdfとdocx。 |

| Google Drive | ポリシードキュメントは"Vanta policies"という名前のドライブ内のファイルのみ読み込み可能。このドライブにあるサブフォルダでも読み込み可能。読み込み可能なファイルタイプはpdfとGoogleドキュメント形式。 |

| Confluence | "Policy"というラベルが付いたドキュメントのみ読み込み可能。 |

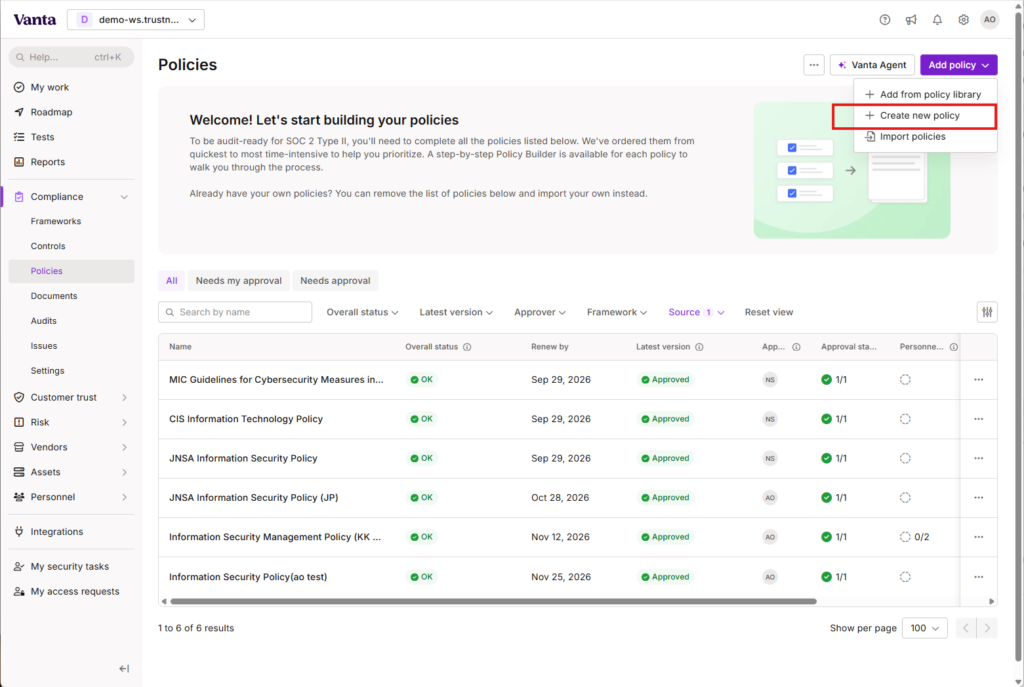

Vantaへのインポート

ここでは Confulence からの同期(インポート)を例に説明します。

(事前に、Vanta と Confuluence をシステム連携させておく必要があります。)

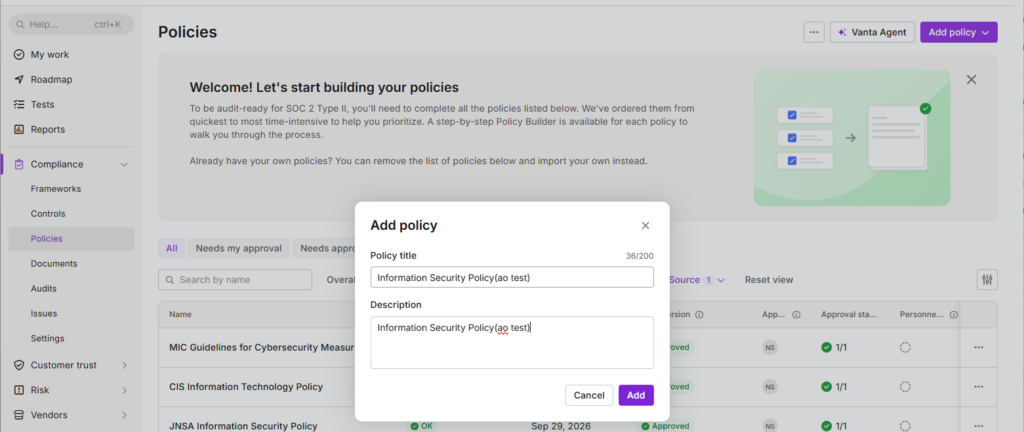

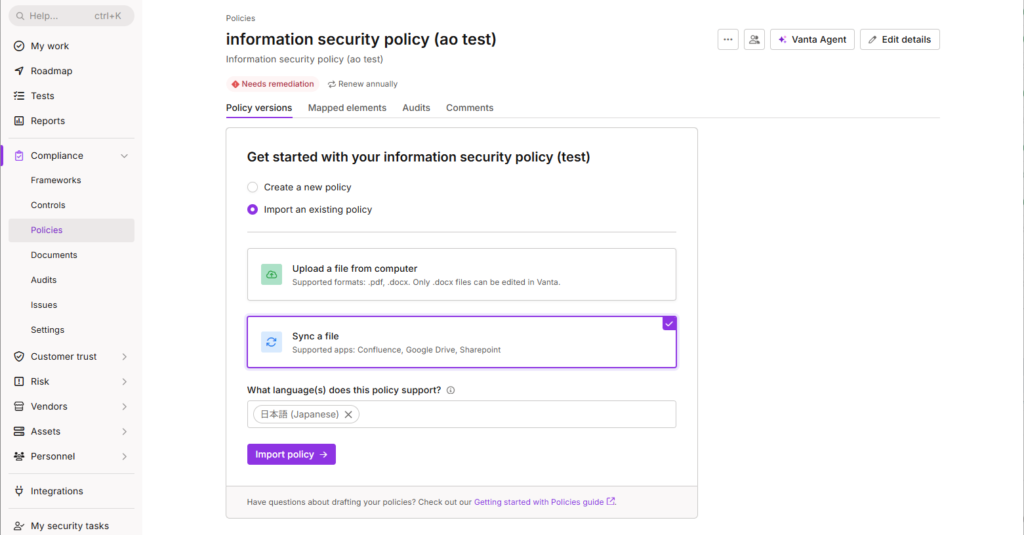

Vantaの Add Policy から、Create new policyを選択します。

ポリシーの名前を付けます。

Import an existing policy のトグルボタンを選択し、Sync a fileをクリック、言語を設定したら、ImportPolicyボタンをクリックします

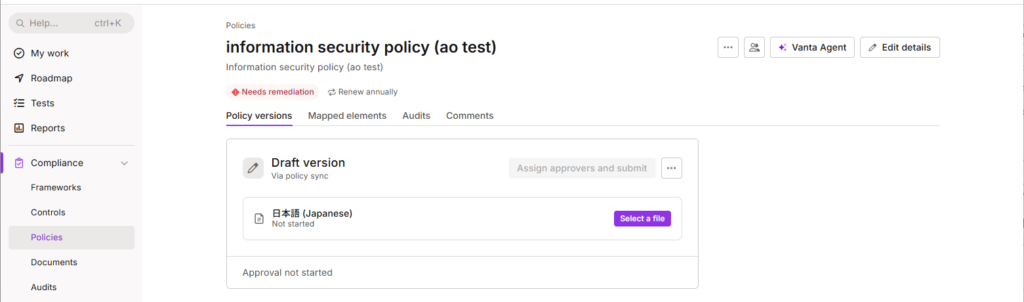

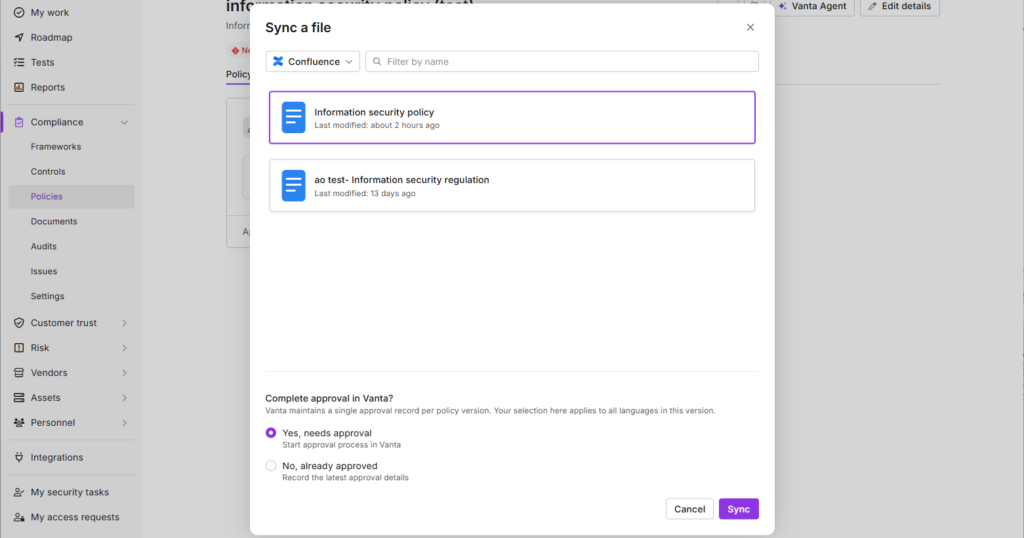

Select a fileボタンをクリックします。

Confulence、Google Drive、SharepointのプルダウンからConfulenceを選択するとPolicyラベルがついたドキュメント(文書)が表示されるため同期(インポート)したいドキュメント(文書)を選択し、承認プロセス設定の有無を選び、Syncボタンをクリックします。

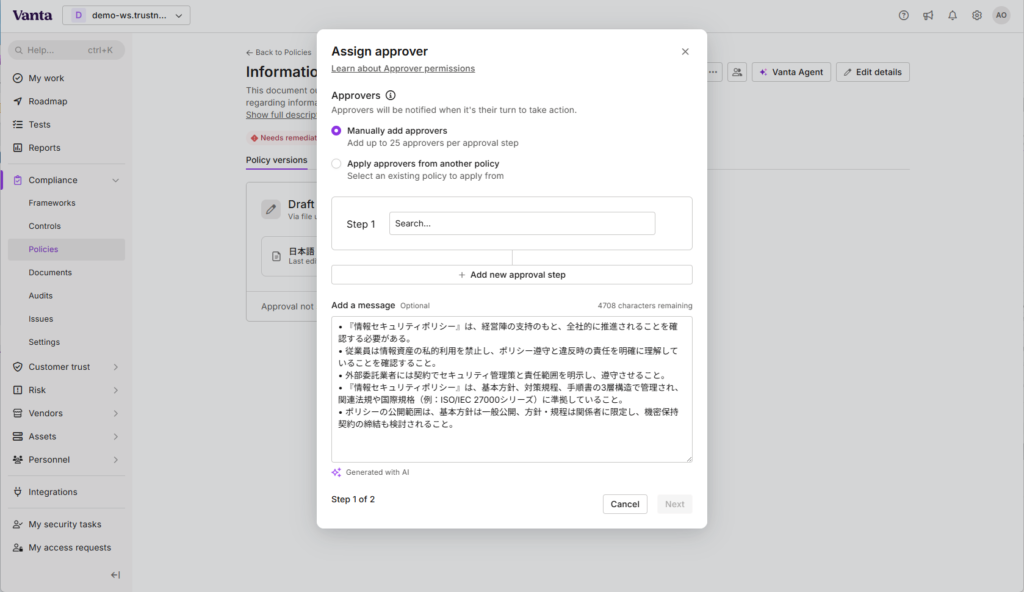

承認者を設定し、Nextボタンを押すと完了です。

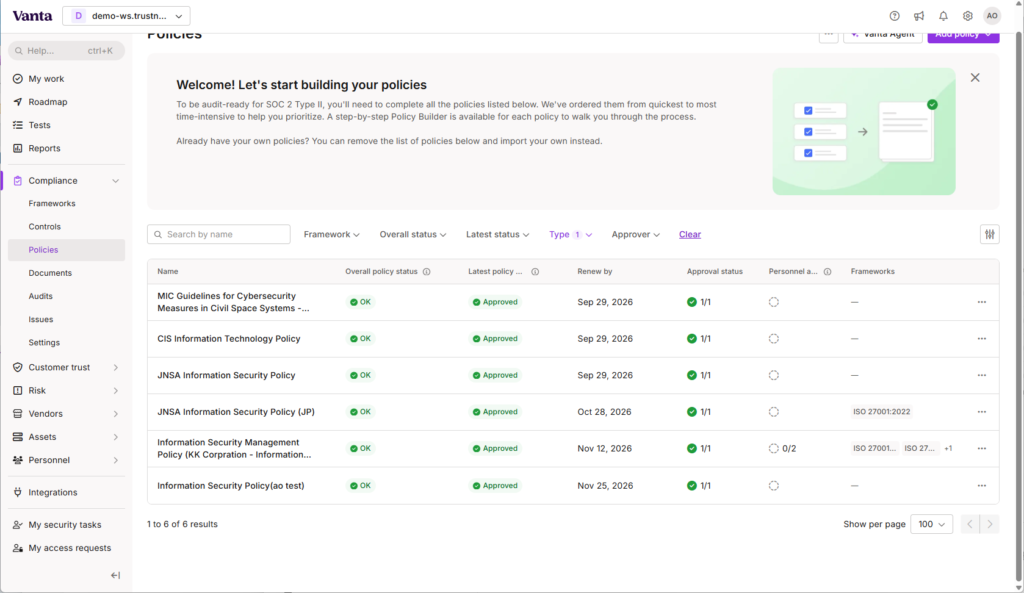

Policiesのリストに、さきほど同期(インポート)したドキュメント(文書)がポリシー文書のひとつとして表示されています。

これで同期(インポート)完了です。次のSTEPでは、この社内ルールの各条文をISMSの要求事項や管理策に紐付けします。

ステップ2:マッピング(社内ルールとISMS要求事項・管理策との紐付け)

このステップは、インポートした社内ルールをISMSの要求事項や管理策に紐付け、自動化の「設計図」を作成する作業です。

Vantaは、インポートした社内ルールをAIが分析し、自動マッピング案を提案する機能を備えています。今回はVanta AIが提案する自動マッピング案を「下書き」として利用します。その後、このVanta AIの提案をベースとし、「インポートした社内ルールが、どのISMSの要求事項や管理策と対応するか」を確定させる作業を行います。

Vanta では Vanta AI が独自社内ルールなどのドキュメントを読み込んで理解・分析し、ISMSの要求事項と管理策とのマッピングを提案してくれますが、残念ながら、精度については期待通りというわけには行かず、最後には人のレビューと修正が必要です。

とは言え、実際のところ、異なるフレームワークの管理策のマッピングは、作業者の主観や判断基準も大きく影響するため、人がやっても差異が出るものであり、最後には人のレビューと修正が必要なのは同じとも言えます。

それでも、作業の負担が少しでも減るのなら、個人的には、多いに価値があると思いますし、もちろん、この機能を利用しない使い方も可能です。(そして何より、性能の進化に期待です。)

Vanta AIによる自動マッピングの実行

STEP 1で社内ルールをインポートすると、Vanta AIが自動的にISMS (ISO 27001:2022) の要求事項や管理策とのマッピング案を作成してくれます。

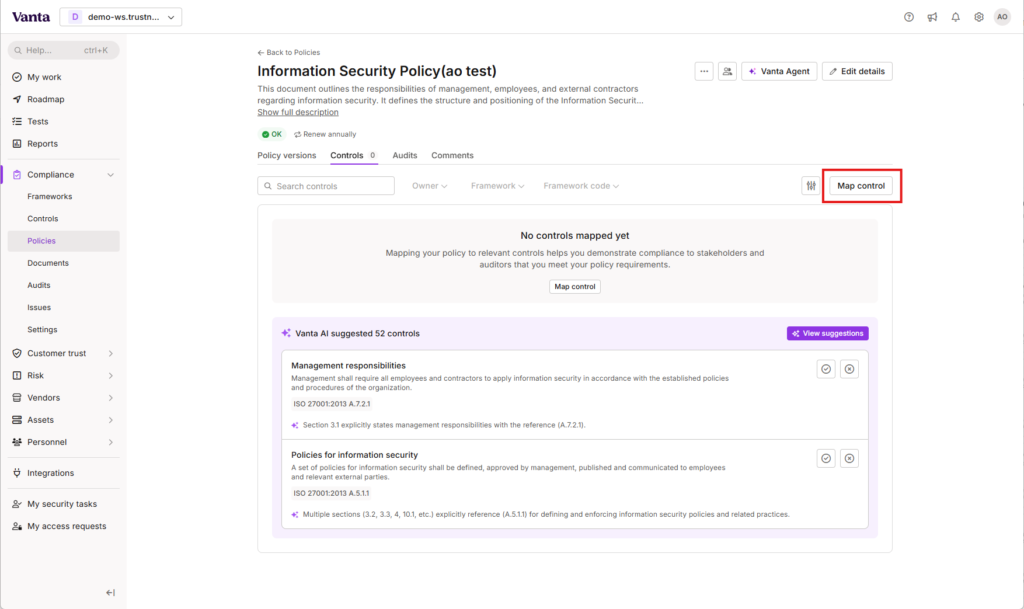

先ほど読み込んだ社内ルールのポリシー文書を選択し、Controlタブをクリックし、Map controlボタンをクリックします。

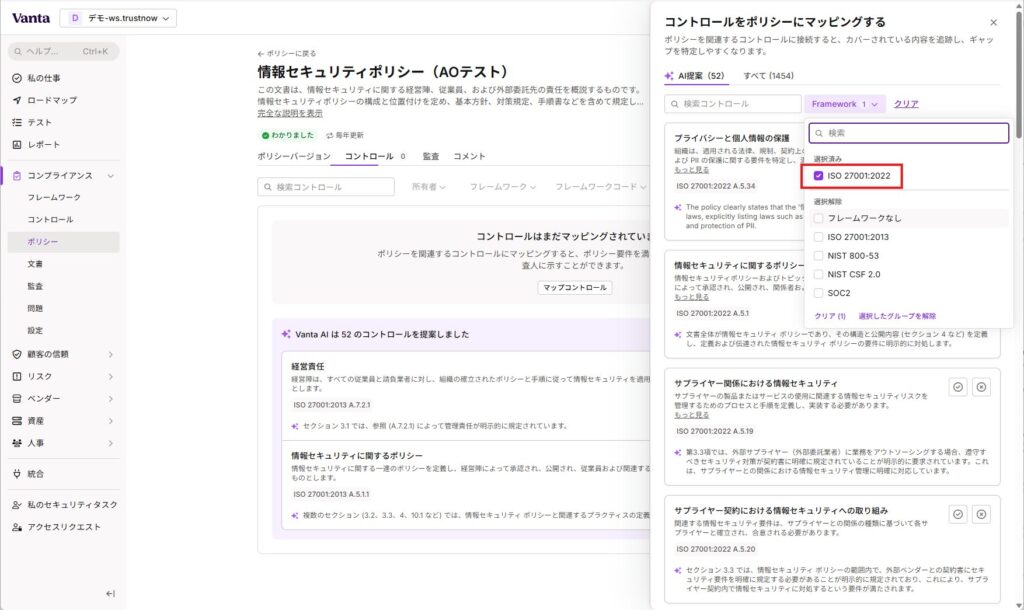

FrameworkからISO 27001:2022を選択します。

(※ Vantaは日本語のサポートがまだ一部で未対応のため、読み込んだポリシー文書が日本語のドキュメントであっても自動的に英語に翻訳して表示します。そのため、こちらの画像ではブラウザの翻訳機能を使用し日本語化して表示しています。)

AIのマッピング結果をチェック

まず、Vanta AIがどのようなマッピングを提案したかを確認します。

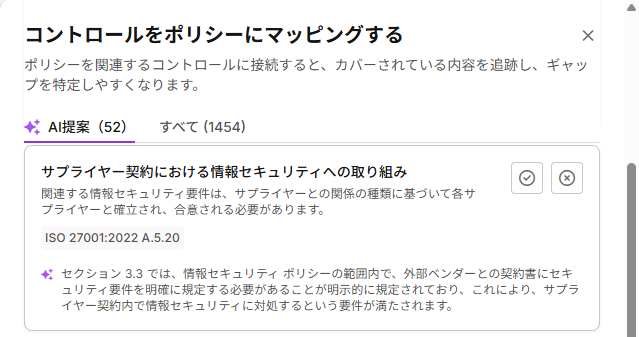

下記の画面では、Vanta AI が、先ほど読み込んだ JNSA のセクション3.3 を ISMS (ISO 27001:2022) - A.5.20 にマッピングすることを提案しています。

JNSA セクション3.3 は次のような内容です。

3.3 外部委託業者に対する対応

(A.5.1.1, A.14.2.7)

『情報セキュリティポリシー』の適用範囲内で行う作業を、外部委託業者に依頼する場合には、契約上で遵守するべきセキュリティ管理策を明確にし、セキュリティ事故時の責任に関しても明確にしなければならない。

Vanta AI は、この JNSA セクション 3.3 と ISO 27001:2022 - A.5.20 のマッピングの提案について、次のように説明しています。

(JNSAの)セクション 3.3 では、情報セキュリティ ポリシーの範囲内で、外部ベンダーとの契約書にセキュリティ要件を明確に規定する必要があることが明示的に規定されており、これにより、サプライヤー契約内で情報セキュリティに対処するという要件が満たされます。

(英文:Section 3.3 explicitly states that, under the scope of the Information Security Policy, security requirements must be clearly stipulated in contractual agreements with external vendors, which satisfies the requirement to address information security within supplier agreements. )

Vanta AIの提案した ISMS (ISO 27001:2022) - A.5.20 の定義は次の通りです。

ISO27001:2022 - 管理策番号: A.5.20

管理策タイトル: 供給者合意における情報セキュリティへの対応(英文:Addressing information security within supplier agreements )

管理策の概要(目的): 供給者の種類や関係性に基づき、関連する情報セキュリティ要求事項(守るべきルールや責任など)を確立し、供給者と合意しなければならない。(英文:Relevant information security requirements shall be established and agreed with each supplier based on the type of supplier relationship.)

このマッピングは極めて妥当です。 JNSA の要求する「外部委託業者との契約」と、ISO 27001:2022 - A.5.20(サプライヤとの関係)は、契約上のセキュリティ要求と事故時の責任の明確化という観点で完全に一致します。このマッピングにより、普段の業務で社内ルール(このサンプルでは JNSA ガイドライン)を遵守するだけで、ISMS 監査に耐えうる証拠が自動で確保されます。そのため、![]() をクリックしAIの提案を受け入れます。

をクリックしAIの提案を受け入れます。

次は手動での修正が必要なものを見ていきます。

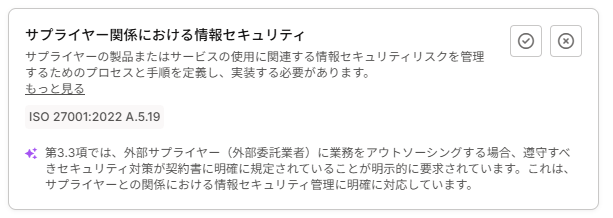

Vanta AI は JNSA セクション3.3 を ISO 27001:2022 - A.5.19 Information security in supplier relationships (A.5.19 サプライヤー関係における情報セキュリティ) にもマッピングする提案をしています。

Vanta AIの提案した ISMS (ISO 27001:2022) - A.5.19 の定義は次の通りです。

ISO27001:2022 - 管理策番号: A.5.19

管理策タイトル:A.5.19 サプライヤー関係における情報セキュリティ(英文:A.5.19 Information security in supplier relationships)

管理策の概要(目的):サプライヤーの製品またはサービスの使用に関する情報セキュリティリスクを管理するためのプロセスと手順を定義し、実装する必要があります。(英文:Processes and procedures shall be defined and implemented to manage the information security risks associated with the use of supplier’s products or services.)

Vanta AI は、この JNSA セクション 3.3 と ISO 27001:2022 - A.5.19 のマッピングの提案について、次のように説明しています。

(JNSAの)セクション 3.3では、外部サプライヤー(外部委託業者)に業務をアウトソーシングする場合、遵守すべきセキュリティ対策が契約書に明確に規定されていることが明示的に要求されています。これは、サプライヤーとの関係における情報セキュリティ管理に明確に対応しています。(英文:Section 3.3 explicitly requires that when outsourcing work to external suppliers (外部委託業者), the security measures to be followed are clearly defined in the contract. This explicitly maps to the control on information security in supplier relationships.)

JNSA セクション 3.3 は、「外部委託業者に依頼する場合」と「契約上で遵守すべきセキュリティ管理策」を明確に要求しています。これは、組織と外部ベンダーとの間に存在する契約上の境界を管理する活動に関するものです。

一方、 ISO 27001:2022 - A.5.19 は、外部委託業者との契約が締結された後、そのプロジェクトを円滑に進めるために「組織内部の部門(例:セキュリティ部門と法務部門)がどのように連携すべきか」という内部の調整に関するものです。

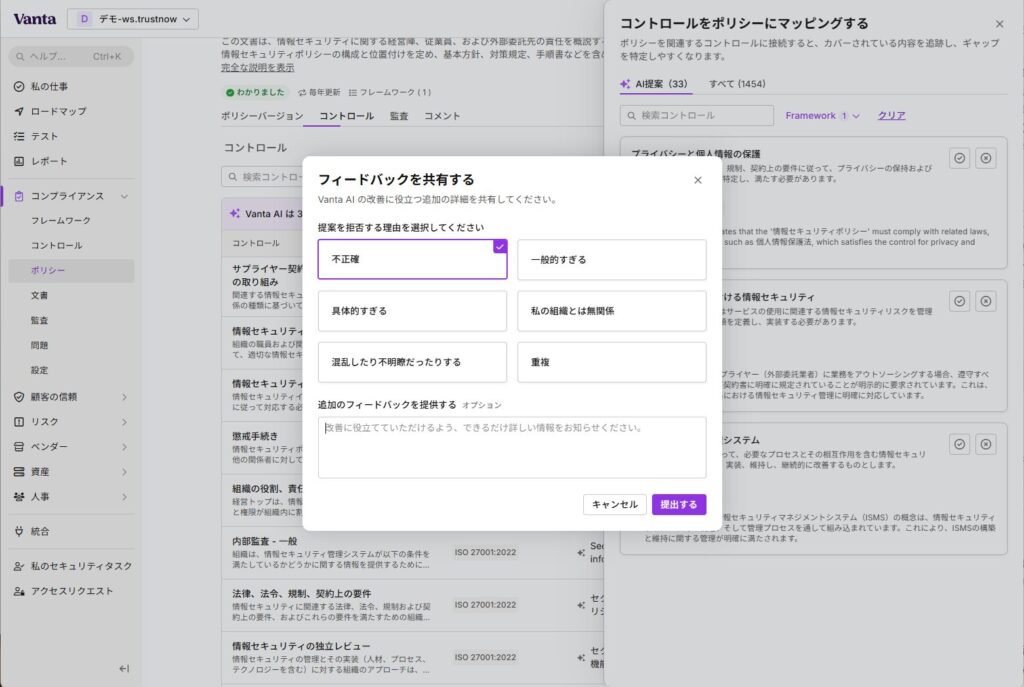

したがってJNSA セクション 3.3 は ISO 27001:2022 - A.5.19(内部の関係)のスコープ外です。JNSA セクション 3.3 のマッピング先として正しいものは ISO 27001:2022 - A.5.20(サプライヤとの関係における情報セキュリティ)となります。そのため、![]() をクリックしVanta AI の提案を却下します。

をクリックしVanta AI の提案を却下します。

できれば、なぜ提案を却下したのかというフィードバックを共有する機能を積極的に利用してください。このフィードバックがAIの学習データとなり、製品の精度向上と、さらなるユーザーの作業効率化につながります。

人の判断によるマッピング

Vanta AIの提案には、時に論理的な盲点があります。このセクションでは、Vanta AIが提案できなかった重要な ISMS 要件に対し、人の論理的判断に基づき、監査網羅性を確保するための手動マッピングを実行する方法を解説します。

例として先ほど上がった ISO 27001:2022 - A.5.19 を見ていきましょう。Vanta AIは、この ISO 27001:2022 - A.5.19 を JNSA セクション 3.3 外部委託にマッピングしようとしましたが、これはスコープが誤っていました。 ISO 27001:2022 - A.5.19 の真の役割は、組織内部の連携を定めることです。この役割を満たすポリシーは 「JNSA セクション 7.6 情報セキュリティ担当者」です。

7.6 情報セキュリティ担当者

(A.6.1.2)

情報セキュリティ担当者は、各部署の部門長によって最低一人は任命され、配置される者である。

情報セキュリティ担当者の役割は、部門内におけるセキュリティ推進及び運用の点検結果の収集担当であり、収集した情報は各部の情報セキュリティ委員へ報告する。

この「7.6 情報セキュリティ担当者」は、次の表にまとめている3つの側面をもっています。したがって、「7.6 情報セキュリティ担当者」を ISO 27001:2022 - 本文5.3、A.5.3、A.5.19 にマッピングします。

| 側面 | 根拠となる文面 | 対応するISMSの要求事項と管理策 |

| 1. ガバナンス (体制・権限) | 「部門長によって最低一人は任命され、配置される者である」 | 本文 5.3 (役割、責任、権限): 誰がその役割に就き、組織のどこに位置づけられるかを規定することは、トップダウンの管理体制(ガバナンス)の確立を意味します。担当者が正式なプロセスを経て権限を与えられている証拠です。 |

| 2. 責任 (個人の責務) | 「部門内におけるセキュリティ推進及び運用の点検結果の収集担当である」 | A.5.3 (情報セキュリティの役割及び責任): 「収集担当」という具体的で測定可能な責務を個人レベルに割り当てています。これにより、情報セキュリティに対する個人の説明責任が明確になります。 |

| 3. 運用 (情報連携・PDCA) | 「収集した情報は各部の情報セキュリティ委員へ報告する」 | A.5.19 (組織内の関係): 収集した情報を組織内の別の部署(委員会)に流すという情報フロー(連携プロセス)を確立しています。これは、ISMSの運用と継続的な監視 (Check) の機能を実行する証拠です。 |

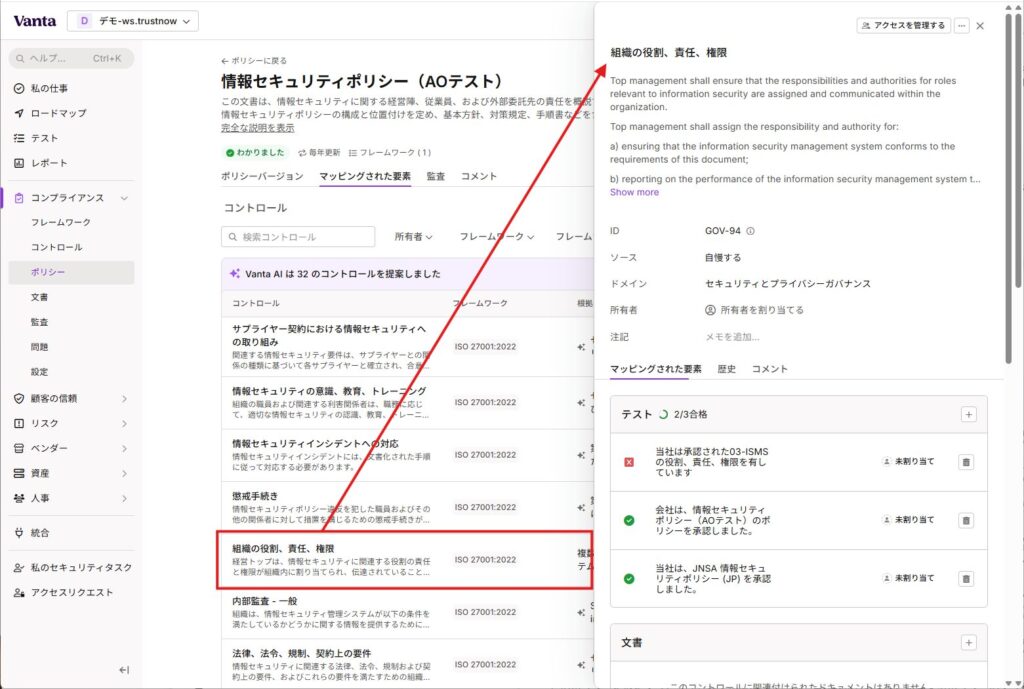

1.ISO 27001:2022 - 本文5.3 へのマッピング

ISO 27001:2022 -本文5.3 には次のマッピングがすでにVanta AIにより行われています。マッピングされた要素のリストから本文5.3をクリックするとサイドパネルが開き選択した本文5.3の内容が表示されます。

下にスクロールすると既にマッピングされているポリシーの一覧が表示されます。該当するポリシーのマッピングの ![]() ボタンを押し編集画面で説明にJNSA セクション 7.6 の内容を追記します。

ボタンを押し編集画面で説明にJNSA セクション 7.6 の内容を追記します。

この追記により、今後、ISO 27001:2022 -本文5.3 を見る人は、それが ISO 27001:2022 の管理策としての役割だけでなく、社内ルールである JNSA の管理策でもあることが分かります。

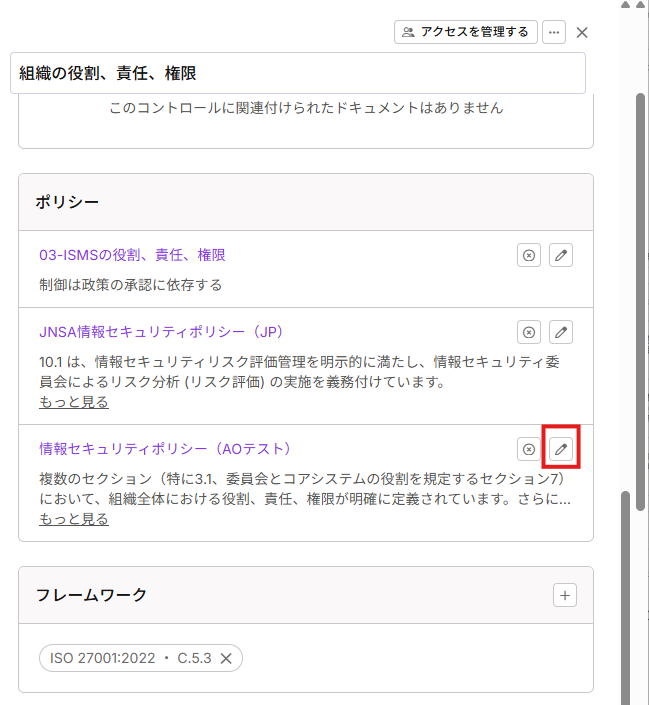

2.ISO 27001:2022 - A.5.3 へのマッピング

map controlボタン(マップコントロールボタン)を押しサイドパネルを開く。FrameworkでISO27001:2022を選択し、Framework CodeでISO27001:2022・A.5.3を選択する。

![]() をクリックし ISO27001:2022 - A.5.3 を追加します。

をクリックし ISO27001:2022 - A.5.3 を追加します。

追加をすると ISO27001:2022 - A.5.3 がリスト上で確認できます。

根拠の説明部分にポリシーマッピングの根拠としてなぜそのポリシーがマッピングされているかが表示されます。また、AIが提案しマッピングしたものには![]() のマークがついています。

のマークがついています。

追加した ISO27001:2022 - A.5.3 をクリックし、開いたサイドパネルから本文5.3の時と同じ方法で、なぜ「7.6 情報セキュリティ担当者」をマッピングするのかの説明を入力します。同じ方法で他にマッピングできていないポリシーをマッピングしていきます。

次のSTEP 3では、これらの準備が整った後に、システム連携を通じてVantaの自動監視を実際に起動させる作業を行います。

ステップ3:自動テスト連携と実際の運用

ここまでの作業で、社内ルールとISMSの要求事項や管理策との紐づきが完了しました。

これにより、マッピングされた項目(作業)については、「社内ルールへの遵守」と「ISMSへの遵守」が、実質的に同じものとして扱われるようになります。これが、「監査準備が勝手に進む仕組み」の正体です。

ただし、一点注意点があります。

ここで、「普段の業務」である「社内ルールへの遵守」の進捗が Vanta から見えるようにする必要があります。といっても、それほど難しい話ではありません。具体的には、「社内ルールへの遵守」の一部として、作成した文書を Vanta にアップロードする、または、文書を保存する共有フォルダを特定の場所にする、といったことです。詳細については、別の記事でご説明します。

これまでのステップで構築された仕組みのおさらい(外部委託契約の遵守証明の例)

社内ルール(JNSA セキュリティポリシー)を同期(インポート)して、さらに、JNSA セクション 3.3(外部委託契約の明確化)を、ISMS (ISO27001:2022) - A.5.20(供給者合意における情報セキュリティへの対応)にマッピングすることで、会社の規定とISMSを紐づける。

自動テストについて(外部委託契約の遵守証明の例)

自動テストの概要

Vantaは、この ISO27001:2022 - A.5.20 に対応するテストを使用し、社内ルール(JNSA セクション 3.3)の遵守状況を自動で監視します。Vantaは、 ISO27001:2022 - A.5.20 に紐付いたテストとして、『承認されたサードパーティ管理ポリシーがあるか(原文:Company has an approved Third-Party Management Policy)』というテストをあらかじめ持っており、それを自動で実行します。

自動テストの詳細(証跡の収集)

Vantaは自動テストとして、Vanta の Policy機能(文書作成・管理機能)に、「Third-Party Management Policy」が作成、またはアップロードされ、かつ承認されているか、期限切れとなっていないかを確認します。

(※この自動テストについては、次回の記事『【実践編】Vantaで実現する証跡自動収集』、またはデモにて詳しくご紹介します。)

これにより、「外部委託業者へのセキュリティ要求」という社内ルール(JNSA セクション 3.3)の遵守は、ISMS 管理策 A.5.20にマッピングされ、連携されたVantaのテストで自動で監視・証明される仕組みとして確立し、手動による文書チェックが不要になります。

実際の運用

あとは、いつも通りに「普段の業務」を実施するだけです。

その結果、上記でご説明したVantaの自動テストと監視プロセスを通じて、Vantaは以下の活動を継続的に行います。

- 自動収集の継続: 設定されたSLAに基づき定期的に自動で収集します。

- リアルタイム監視とアラート: 社内ルールに紐づいた自動テストの合否基準が満たされなかった場合、Vantaは『不合格』と判定し、担当者にアラートを送ります。

このプロセスにより、手動でエビデンス(証跡)を収集・確認する作業が不要になります。

監査対応がどう変わるのか?

STEP 2で貴社の社内ルールとISMS の紐付けが完了し、STEP 3でそれらの仕組みが実際にどのように機能するのかが確認できました。

次にこの仕組みが監査対応をどう変えるのかを、具体的なシナリオで見ていきます。

監査本番で、監査人からこう質問されたとします。

シナリオ:監査人からの要求

貴社では、従業員のアクセス権限について、定期的な見直しを実施されているかと思います。その実施状況を証明する証跡を見せていただけますか?

従来の監査 (監査のためにあらかじめ整理した証跡を提示する)

従来は、この要求に応えるため、監査時に担当者が手動で以下の作業を行う必要がありました。

- 社内ルールとISMS の対応の特定: アクセス権の見直しという業務が、どの社内ルールと、どのISMS 管理策(A.5.18など)に対応しているかを、規定集や管理表から手動で確認する。

- 証跡の場所を特定: あらかじめ整理・保管しておいたログなどの証跡の場所(例:クラウドの管理画面、別の監査証跡フォルダ)を特定し、監査人の求めに応じて証跡を表示する。

- 証跡の提示: 探し出したログを、ISMSの要件を満たしていることを口頭で説明しながら監査人に提示する。

そして何より問題なのは、上記の手順を ISMS の要求事項や管理策の数だけ繰り返す必要があることです。

Vantaによる新しい対応 (継続的な監視の成果を即座に提示)

Vantaは、社内ルール、ISMS 管理策、そして日常的な自動テストの結果(証跡)の3つをリンクさせています。この監査準備が日常業務に統合された仕組みによって、監査対応の工数と期間は大幅に低減されます。

Vanta上での対応手順

- 該当する社内ルールの特定と表示

Vantaの画面から、[Policies]で該当する社内ルールを選択し、Mapped elements (マッピングされた要素)タブを開きます。 - 紐付けられたISMSの要求事項と管理策の確認

監査人が尋ねた「アクセス権の定期的な見直し」の根拠となっている項目を、コントロールのリストの中から特定します。該当するコントロールのタイトルをクリックし、その詳細画面で根拠(Rationale)を確認します。 - マッピングと証跡の状況提示

その画面には、以下の情報が瞬時に一覧で表示されます。- 【社内ルール ⇄ ISMSの要求事項と管理策】の紐付け

「この見直し項目は、ISMS (ISO 27001:2022) の管理策『A.5.18 Access review』にマッピングされています」 - 【ISMSの要求事項と管理策 ⇄ 自動テスト結果(証跡)】の状況

ISMS (ISO 27001:2022) - A.5.18に紐づく証跡データ(例:Vantaの文書管理機能上での情報セキュリティポリシーの状態や、Azure ADやOktaから収集した監査ログ)が、継続的な自動テスト(監視)で継続的に合格していることが確認できています。

- 【社内ルール ⇄ ISMSの要求事項と管理策】の紐付け

監査人への回答

あなたは、表示された画面を指し示しながら、監査人にこう伝えます。

はい。この見直しの実施状況はISMSのA.5.18で一元管理しています。ご覧の通り、証跡はVantaが連携システムから定期的に自動収集した最新のデータであり、現在『合格』と表示されています。

結論:監査対応は「日常業務の仕組み」に統合される

これが、マッピングがもたらす最大の効果です。 Vantaを見れば、社内ルールとISMSの関連性、そしてその証跡のすべてが一覧化されている。これこそが、Vantaが実現する『勝手に「ISMS監査の準備」が進む仕組み』です。

まとめ

Vantaの導入は、単なるツールの導入ではなく、「普段の社内ルール遵守」と「監査対応」の断絶を解消する新しい仕組みの構築です。この仕組みが完成することで、手動での証跡整理が不要となり、「普段の業務」が監査準備までを含むことを恒久的に実現できます。

監査のあり方を変える、今すべきこと

貴社が目指す「社内ルールを守るだけで監査が完了する仕組み」をVantaで実現するため、ぜひ、デモにお申し込みください。 貴社の課題に合わせた具体的な移行方法と、普段の業務が自動で監査証跡に変わる瞬間をご案内いたします。