ゼロトラスト時代のコンプライアンス~継続的証明とVantaで実現する『本質的なセキュリティ強化への戦略的なシフト』

本記事の概要

クラウドシフトやリモートワークの普及により、従来の「境界防御」を中心としたセキュリティ対策は限界を迎えつつあります。これからの主流となるゼロトラストの世界では、守るべき資産がクラウドや社外デバイスへと拡散し、セキュリティの状態が常に変化し続けることを想定しています。そのような環境においては、従来の、一時点の確認や監査(スナップショット)」では、その後に発生する設定ミスや脆弱性を放置してしまうリスクが存在するため、継続的な監視と証明が不可欠となります。

本記事では、コンプライアンス自動化プラットフォームVantaを活用し、手動の証跡収集を「自動化」することで、セキュリティを守りのためのコストから成長のための戦略的資産へとシフトさせる方法を解説します。また、ゼロトラストへのシフトに必要な3つの要素と、Vantaがそれをどう自動証明するのかを、ISMS(ISO 27001:2022)運用の実務的な視点も交えてご説明します。

なぜ今、ゼロトラストと継続的証明が必要なのか

今日の企業を取り巻くIT環境は、数年前とは比較にならないほど複雑化しています。クラウドサービスの利用は標準となり、パンデミック以降、従業員は場所を選ばずアクセスするのが当たり前になりました。

この変化はビジネスに柔軟性をもたらしましたが、同時に従来のセキュリティモデルの限界を露呈させました。

境界防御モデルの「中心的な役割の終焉」

かつては、堅牢なFW (Firewall: ファイアウォール)・IPS (Intrusion Prevention System: 不正侵入防御/防止システム) ・IDS (Intrusion Detection System: 不正侵入検知システム) 等の境界防御装置で社内ネットワーク(境界)を守る境界防御モデルが主流でした。このモデルは今もセキュリティの多層防御の一翼を担っていますが、「社内=安全」という前提はもはや通用しなくなり、中心的な防御戦略としての役割は終焉を迎えつつあります。

これは、以下の要因により、企業が守るべき資産が従来の境界の外側に拡散したためです。

- クラウドシフト: 重要なデータ、アプリケーション、インフラが社外(AWS、Azure、SaaS)に存在している。

- リモートワークの常態化: 従業員が自宅のWi-FiやBYOD (Bring Your Own Device: 個人所有デバイスの業務利用) を含む個人のデバイスから業務にアクセスする。

- サプライチェーンの拡大と攻撃の増加:国境を跨いだサプライチェーンの拡大とサードパーティーを経由した脅威が増えている。

この結果、「社内LANやVPNといった『信頼された経路』を通っているか?」ではなく、「誰が、どのデバイスで、何にアクセスしようとしているか、そしてその状態は安全か?」を個別に検証し続ける必要が出てきました。これが、セキュリティモデルをゼロトラスト(Zero Trust)へと「シフト」させる根本的な動機です。

この記事をより深く理解するためのキーワード

- ゼロトラスト関連

- 境界防御

「社内ネットワークは安全」という前提で、外部との境界(ファイアウォール、IDS、IPS等)を固める従来のモデルです。 - 最小権限の原則 (Principle of Least Privilege (PoLP))

ユーザーに業務上必要な「最小限の権限」のみを付与し、リスクを最小化する考え方です。 - 行動分析 (User Behavior Analytics)

普段と違う時間や場所からのログインなど、ユーザーの「振る舞い」の異常を検知する手法です 。

- 境界防御

- Vanta / コンプライアンス関連

- 継続的証明 (Continuous Control Monitoring)

年に一度の監査時だけでなく、システムが常にポリシーを満たしていることを自動テスト等で証明し続けることです 。 - オフボーディング

従業員の退職や異動に伴い、アクセス権限を削除し資産を回収する一連のプロセスのことです 。 - CSPM (Cloud Security Posture Management)

クラウド設定(S3の公開設定など)が安全に保たれているかを自動で監視・管理する仕組みです 。 - 証跡 (Evidence)

セキュリティルールが守られていることを示す客観的な証拠(ログ、スクリーンショット、設定値など)のことです 。

- 継続的証明 (Continuous Control Monitoring)

なぜ、ゼロトラストには「継続的証明」が必要なのか

信頼できる装置による境界防御が機能していた時代は、定期的にその「壁」が健全であることを確認すれば、それ以外の時期も安全だと見なすことができました 。しかし、境界が消失し、状況が常に変化し続けるゼロトラストの世界では、「ある時点で安全だったこと」は「今この瞬間も安全であること」を保証しません 。

もちろん、Vantaのようなツールも物理的な意味で1秒も欠かさず監視しているわけではなく、一定のインターバル(実行間隔)でテストが繰り返されます。

それでも、年に一度や数ヶ月に一度の「点」の監査に比べれば、数日単位の「高頻度な自動検証」を繰り返すことで設定ミスや脆弱性が放置される「セキュリティの空白期間」を最小限に抑え込むことができます 。この「線」に近い状態での監視こそが、ゼロトラストの原則を運用レベルで成立させるための不可欠なピースとなるのです。

監査対応の負荷増大とセキュリティリスクの内在化

ゼロトラストへの移行が叫ばれる一方で、コンプライアンス(SOC 2、ISO 27001など)の要件は年々厳格化しています。

従来の監査対応では、特定の期間の終わりに「その時点でセキュリティ基準を満たしていた」という証拠を手動で集めていました。これは、労力を消費するだけでなく、以下の大きなリスクを生み出します。

- セキュリティの「空白期間」の発生(状態のリスク)

証跡を集める「一時点」では安全であっても、その直後に発生した設定ミスや脆弱性は、次の監査準備まで数ヶ月間も放置されることになります 。この「点」での確認では、実態としての安全を途切れなく維持することができず、リスクが内在化してしまいます 。 - 異常検知と是正のタイムラグ(速度のリスク)

リアルタイムな監視がないため、問題が発生してから発覚するまでに多大な時間を要します 。リスクが顕在化してから初めて対応に乗り出す「後手に回る運用」になりやすく、被害の最小化や恒久的な対策への着手が遅れてしまいます 。 - 本質的な改善を阻むリソースの浪費(生産性のリスク)

本来、セキュリティ担当者が注力すべきは「脆弱性の排除」や「体制の強化」といった本質的な改善業務です 。しかし、膨大な証跡の手動収集にリソースを浪費することで、組織全体のセキュリティレベルを底上げするための戦略的な活動が停滞してしまいます

私たちは、セキュリティ状態を「一時点(スナップショット)」で捉えるやり方から脱却し、「継続した線(ライブストリーム)」として監視・検証する仕組みへと移行することで、これらの課題を克服しなければなりません。

この課題を解決し、ゼロトラストの理想を実現するのが、次のセクションで詳しく解説する「継続的証明」なのです。

ゼロトラストにおける「証明」とは何か

前のセクションで述べたように、現代のセキュリティ環境では、誰も、何も信頼できません。この原則は、ゼロトラストの核となるスローガンに集約されています。

「決して信頼せず、常に検証する (Never Trust, Always Verify)」

従来の境界防御が中心的な役割を終えた今、この「常に検証する」こそが、企業が取るべき新しい新しいセキュリティの『大前提』です。従来の監査が過去の記録を示す「断続的な証明」であったのに対し、ゼロトラストで必要なのは「アクセスが発生するたび、およびアクセスが継続している間中、セキュリティ状態を途切れなく確認し続ける継続的なプロセス」です。

チェックの焦点 ~ ユーザー、デバイス、環境の状態監視

ゼロトラスト環境下では、企業は以下の3つの主要な要素について、ポリシー準拠の状態を継続的にチェックし続ける必要があります。

① ユーザーの状態

単に正しいパスワードを知っているかだけでなく、「そのアクセスが、信頼できる本人による、リスクのないものか」をアクセスごとに検証します。具体的には、以下のポイントを継続的にチェックします。

- 検証ポイント

- 多要素認証(MFA)の有効性:パスワードに加え、MFAによる強固な本人確認が機能しているか。

- アクセス権限の最小化: 最小権限の原則(PoLP)に基づき、必要な権限のみが付与されているか。

- 行動分析:異常なアクセスパターン(例: 通常と異なる時間帯、大量のデータダウンロード)がないか。

② デバイスの状態

アクセス元のPCやスマートフォンが、企業のセキュリティポリシーを満たしているかを継続的に検証します。

- 検証ポイント

- パッチ適用状況: OSやアプリケーションに適切なセキュリティパッチが適用されているか。

- ディスク暗号化: デバイスのストレージが暗号化され、紛失時のリスクが低減されているか。

- マルウェア対策: アンチウイルスソフトが稼働し、最新の定義ファイルに更新されているか。

③ 環境・インフラの状態

ユーザーやデバイスがアクセスする先のアプリケーションやクラウド環境自体が、設定ミスなく、安全な状態にあるかを常時検証します。

- 検証ポイント

- クラウド設定の健全性:AWS S3バケットなどが意図せず公開されていないか。

- 脆弱性管理:稼働中のサーバーやコンテナに既知の重大な脆弱性が存在しないか。

継続的なチェックから「監査に通用する証拠」へ

これらの複雑で継続的なチェック(監視)をリアルタイムで実行し続けることが、ゼロトラスト運用の中核です。しかし、それらのチェック結果を「コンプライアンス要件を満たしていることの信頼できる証拠」として監査人に提示するには、さらに以下のプロセスが必要です。

- チェック結果を改ざんされずに記録する。

- その記録を特定の規制や標準(SOC 2、ISO 27001)の要求事項と紐づける。

この、継続的なチェック(監視)の結果を収集・整理し、さらに監査対応のための『信頼性の高い証明』に引き上げるための自動化プラットフォームこそが、次のセクションで紹介するVantaなのです。

Vantaはゼロトラストの「継続的証明」をどのように実現するか

前のセクションで、ゼロトラストの実現にはユーザー、デバイス、インフラのセキュリティ状態を継続的にチェックし、それを監査のための証明として完成させる必要があることを解説しました。

この、人が手作業でやると非効率かつミスが発生しやすいプロセスを、Vantaはいかにして『本質的なセキュリティ強化への戦略的なシフト』へと変えるのでしょうか。

Vantaの核心的な役割のひとつは、「手動での証跡収集」と「断続的なセキュリティチェック」を廃し、「自動化された継続的な証明サイクル」を確立することにあります。Vanta単独でできないことは既存のセキュリティエコシステムと連携することで、その「証明」を自動化します。

Vantaのメカニズム ~ 自動的な継続的検証と証明

Vantaは、企業が日常的に利用している各種のインフラ、SaaSツール、セキュリティシステムとAPI連携することで、以下のサイクルを自動で実行します。

| 役割 | Vantaによる実現方法 | ゼロトラスト原則への貢献 |

| 継続的なチェック | API経由での自動テスト実行 | VantaはAWS、Google Workspace、GitHubなどのサービスに定期的にアクセスし、ポリシー(例:S3バケットの公開設定、MFAの有効性)が守られているかを自動テストで確認します。これにより、人手を介さず、セキュリティ状態が継続的に検証されます。 |

| 証跡の自動収集 | 証跡データの自動収集と紐づけ | 自動テストの結果、およびシステムログ(例:誰がいつアクセスしたか、レビューが完了したプルリクエスト)を自動で収集し、改ざん防止された証跡としてVantaのプラットフォーム内に保管します。 |

| 是正措置 | リスクの即時可視化と担当者への通知 | 定期的なチェックでポリシー違反(例:ディスク暗号化がされていないデバイスの発見)を検知した場合、Vantaは即座にフラグを立て、担当者にタスクとして自動で割り当てます。これにより、セキュリティリスクの放置期間を最短化します。 |

Vantaが実現するゼロトラストの具体的要素

① ユーザーの状態(アクセス権限と監視体制)

ゼロトラストでは、ユーザーが「今も安全か」を常に検証する必要がありますが、Vantaは単独でログを解析するのではなく、Vantaと連携させたツールが動作し続けていることを継続的に証明します。

- 理想(検証ポイント)

- 多要素認証(MFA)が常に有効であること 。

- 最小権限の原則が守られ、不要なアクセス権限(退職者など)が残っていないこと 。

- 異常な振る舞い(普段と違う場所からのログイン等)を検知できる状態にあること 。

- Vantaでの現実的な実現方法(仕組みの維持)

- 認証設定の常時監視

API連携により、ユーザーのMFAが有効な設定になっているかを継続的にテストし、設定漏れがあれば即座に検知します 。 - オフボーディング(離職プロセス)の自動検証

人事システムとIDaaS(Okta等)を突合し、退職者のID削除漏れを自動で検知します。 Vantaのテストは、ISO 27001が求める「雇用終了時のプロセス(A.6.5等)」や「資産目録の管理(A.5.11等)」がルール通りに運用されているかを継続的にチェックします。 - 権限レビューのシステム化

定期レビューが必要な対象者を自動でリスト化し、棚卸しの「抜け漏れ」を防ぎます。これにより、複雑な権限管理が形骸化するのを防ぎ、常に「誰が何にアクセスできるか」が透明化された状態を維持します。 - 高度な監視体制の担保

Vanta自体は行動分析を行いませんが、Okta等の「異常検知ポリシー」が有効であることや、監査対象の従業員が漏れなくその監視スコープに含まれているかを継続的に検証します。

- 認証設定の常時監視

ゼロトラストへの貢献

「高度なセンサー(Okta等)が正しくセットアップされ、適切な対象を常に監視している状態」を「線」の証明として維持します。

② デバイスの状態(PC管理と健全性の証明)

ゼロトラストにおいて、アクセス元のデバイスがポリシーを満たしているかは重要な判断基準です。Vantaは、端末が「安全な設定」で稼働しているかを継続的に監視します。

- 理想(検証ポイント)

- OSのディスク暗号化が有効であり、紛失時のデータ流出リスクが低減されていること。

- OSや主要ソフトに最新のパッチが適用されていること。

- アンチウイルスソフトが稼働し、最新の状態に保たれていること。

- Vantaでの現実的な実現方法(仕組みの維持)

- 端末設定の直接検証

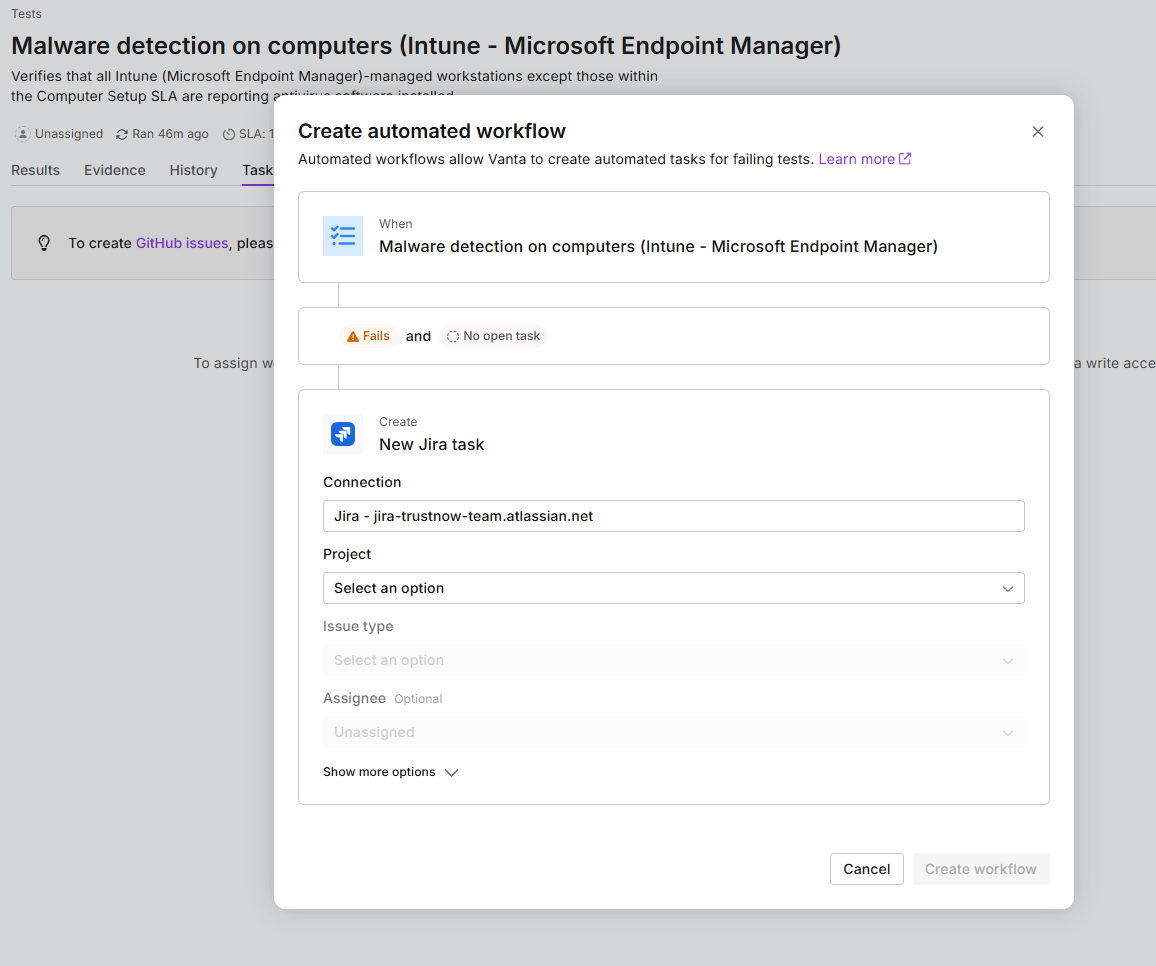

Vanta Device Monitor を通じ、各端末のディスク暗号化やスクリーンロックの設定状況を直接チェックします。 - セキュリティソフトの稼働監視

アンチウイルスソフトが「有効」になっているかを定期的にテストし、無効化された端末があれば事前に設定したJiraのworkflowに従う等の方法でチケットを発行します。

- 管理体制(「管理状態」とどっちがいいか?)の担保(連携)

詳細なパッチ適用状況などはMDM(Intune/Jamf等)側で管理し、Vantaは「適切なMDMの管理下に全端末が置かれているか」をAPI連携で検証します。

- 端末設定の直接検証

ゼロトラストへの貢献

場所(ネットワーク)を信頼の根拠とせず、デバイス自体の健全性が維持されていることをアクセスの前提条件として「線」で証明し続けます。

③ 環境・インフラの状態(クラウド設定と脆弱性管理)

境界が消失した環境では、クラウドの設定ミス一つが致命的なリスクに直結します。Vantaは、インフラの設定が「意図した安全な状態」から逸脱していないかを監視します。

- 理想(検証ポイント)

- クラウドストレージ(S3等)が意図せず一般公開されるなどの設定ミスがないこと。

- サーバーやコンテナに重大な脆弱性が放置されていないこと。

- Vantaでの現実的な実現方法(仕組みの維持)

- クラウド設定の自動検証(CSPM)

AWSやAzure等のAPIを直接確認し、セキュリティグループの不備や多要素認証(MFA)の強制設定などを自動テストで24時間体制で検証します。 - 脆弱性管理のプロセス監視(連携)

Vanta自体はスキャナではありませんが、Tenable、AWS Inspector等の外部ツールと連携します。「スキャンが正しく行われているか」および「検知された不備がSLA期間内に是正されているか」という管理体制を証明します。

- クラウド設定の自動検証(CSPM)

ゼロトラストへの貢献

インフラの「あるべき姿」からの逸脱を早期に検知し、リスクが放置される「セキュリティの空白期間」を最小限に抑え込みます。

Vanta導入による具体的なメリット(継続的証明の成果)

ゼロトラストの原則である継続的な検証をVantaで自動化することは、単なるツールの導入以上の、企業セキュリティとコンプライアンスのあり方に対する戦略的なシフトを意味します。

ここでは、そのシフトによって企業が得られる具体的な成果を解説します。

A. セキュリティ運用の形骸化を防ぐ、持続的な仕組みの構築

従来の「監査のためだけの対応」から脱却し、継続的な検証を通じてセキュリティの基盤そのものを強化します。

- リスクの放置期間の劇的な短縮(自動是正)

- 現実的な変化

従来の定期監査では、次の監査までの数ヶ月間、設定ミスや脆弱性が放置される「セキュリティの空白期間」が生じるリスクがありました。 - メリット

Vantaが定期的な自動テスト(API経由の高頻度なチェック)で不備を検知し、即座に担当者へ通知します。これにより、リスクがシステム内に放置される時間を最小限に抑え込み、「常に検証する」というゼロトラストの原則を運用レベルで実現します。

- 現実的な変化

- 最小権限の原則の確実な実行

- 現実的な変化

IDaaSや人事システムとの同期が手動だと、退職者のアカウント削除漏れや、異動に伴う不要な権限の残存をリアルタイムで把握するのは困難でした。 - メリット

Vantaが連携先からアカウント状況を自動で吸い上げ、棚卸しが必要な対象をリスト化します。人間が「適切な判断」を下すための材料が常に整理されることで、過剰な権限付与による内部不正リスクを効果的に抑制できます。

- 現実的な変化

B. 監査対応の工数削減と「実務の継続性」への寄与

単なる作業の効率化にとどまらず、組織としてコンプライアンスを維持するための「仕組み」を整えます。

- 証跡収集の「手順」を標準化し、属人化を解消

- 現実的な変化

従来は「どの設定画面を、どうキャプチャし、どこに保存するか」といった細かな手順が、特定の担当者の頭の中にだけある(属人化)状態になりがちでした。 - メリット

VantaがAPI連携で自動的に証跡を取得することで、「何を証拠とするか」というルールがシステム側で標準化されます。これにより、担当者の異動や退職があっても、コンプライアンスの維持レベルを一定に保つことができる「業務の継続性」が確保されます。

- 現実的な変化

- セキュリティ審査の「ボトルネック」解消による商談の加速

- 現実的な変化

B2B、特に大企業や海外企業との取引では、相手方のセキュリティ審査(チェックシートの回答や認証の提示)に数週間〜数ヶ月かかることが、商談の大きな足かせとなる可能性があります。 - ビジネスへの寄与

Vantaによって証跡が常に整理され、最新の信頼性を即座に証明できる状態にあることで、相手方のセキュリティ審査を最短で通過できるようになります。これが、競合他社よりも早く契約を締結し、機会損失を防ぐという具体的な「営業上の利点」に繋がります。

- 現実的な変化

ゼロトラストの理想を現実にする『戦略的コンプライアンスの未来』

本記事を通じて、私たちはセキュリティとコンプライアンスが直面する大きな転換点について考察してきました。境界防御の役割が終焉し、クラウド化が進行する現代において、ゼロトラストはもはや選択肢ではなく、必須の原則です。

そして、そのゼロトラストの理想である「決して信頼せず、常に検証する(Always Verify)」という理念は、人間による手作業や一時点の証明(スナップショット)では決して達成できません。

戦略的コンプライアンスの三位一体

Vantaが実現する継続的証明は、従来のコンプライアンスが抱えていた「守りのための大きな負荷」を軽減し、セキュリティとコンプライアンスを以下のように三位一体で機能させます。

- 継続的なセキュリティチェック

VantaがAPIを通じて定期的にセキュリティポリシーを自動で監視・チェックし、ゼロトラストの原則を運用レベルで確実に実行します。 - 監査証跡の自動収集と効率化

手動での証跡収集という非生産的な工数を排除し、監査対応の労力を劇的に最小化します。 - リスクの排除

ポリシー違反の放置期間を最短化し、組織のセキュリティ態勢を恒久的に強化します。

これにより、コンプライアンスは「組織のリソースを浪費する業務」から脱却し、「ビジネスを支える、信頼性の高い戦略的資産」へとその位置づけを変えることができます。これこそが、私たちが目指す『本質的なセキュリティ強化への戦略的なシフト』であり、コンプライアンスの未来の姿です。

次の時代の信頼を築くために

御社のセキュリティ証明は、今も「一時点のスナップショット」に依存していませんか?それとも、監査の空白期間を最小化し、健全性を維持し続ける「継続的な仕組み」へと進化していますか?

ゼロトラストへの移行を加速させ、セキュリティとコンプライアンスの課題を同時に解決したいとお考えでしたら、Vantaによる継続的証明の導入が、その最も確実かつ効果的な一歩となるでしょう。

TrustNowでは、Vanta製品の専門知識をもつコンサルタントが

導入をサポートします。

製品を検討中、または関心のある方は、こちらからご相談ください!!

Vanta製品の概要・機能を知りたい。

Vanta製品のデモを見たい。