Tenable Vulnerability Management 機能解説 ~ 「どれから修正すべきか」の迷いをゼロにする、VPRによる優先順位付けとは

Tenable Vulnerability Managementは、オンプレミスのサーバーやPC、クラウド、リモート環境まで、IT環境全体の脆弱性を統合管理するクラウド型プラットフォームです 。

本記事では、「脆弱性が多すぎて、どこから手を付ければいいかわからない」という共通の悩みを紐解きながら、 資産の特定(Host Discovery)から詳細な診断(Basic Network Scan)、そしてAIを活用したリスクの優先順位付け(VPR)まで、運用を開始する際の一連の手順を詳しく解説します。

特に、膨大な検出結果から「今、本当に修正すべきリスク」をどう見極めるべきか。最新の分析指標であるVPR(ベータ版)の解釈や、CVSSスコアとの使い分けなど、現場の判断を助ける実践的な考え方をご紹介します。

脆弱性管理における現状と「判断」の課題

IT環境が複雑化する中で、従来の管理手法では対応しきれない3つの本質的な課題が浮き彫りになっています。

- CVSS基本スコアに依存した「優先順位の形骸化」

CVSS-Bは「脆弱性のポテンシャル」を評価するものであり、現在の攻撃状況は反映されません。その結果、「理論上のスコアは高いが、現実には攻撃手法が確立されていない脆弱性」に対しても、機械的に高い優先度を割り当ててしまうことがあります。これにより、限られた防御リソースが、実害の低いリスクへの対応に浪費されるという「優先順位の形骸化」を招いています。 - 「断片的な識別子」による管理の複雑化

クラウドインスタンスや仮想資産にはUUIDやクラウドタグが付与されますが、一方でオンプレミスの資産は、IPアドレスやホスト名といった識別子で管理されています。問題は、これら「ツールごとに異なるルール(識別子)」で管理されるデータを、一つの「一貫した資産ステータス」として紐付けし続けなければならない点です。資産の増減や環境の変化が激しい動的環境において、バラバラな情報を手作業で繋ぎ合わせるこの工程は、現場にとって極めて大きな手間となっています。 - 個別分析の限界と「判断の空白期間」

優先順位を適正化しようと、個別に「脅威」や「環境」を加味しようとすれば、今度は膨大な数の脆弱性に対して詳細な分析が必要になります。しかし、人手による解析スピードは脆弱性の報告ペースに追いつかず、検討に時間を取られている間に攻撃が始まってしまう「判断の空白期間」が生じています。このタイムラグにより、本来真っ先に対処すべき脅威への対応が後手に回るという本末転倒な事態を招いています。

こうしたCVSSの基本スコアと現実の脅威のギャップ、そして個別分析に要する工数の増大は、多くの組織が直面してきた実務上の大きな課題です。この課題を解決するために、昨今の脆弱性管理ツールでは、CVSSという静的な指標を補完、あるいは代替するダイナミックなスコアリング手法が導入されています。

Tenable Vulnerability Managementが提供するVPR(Vulnerability Priority Rating)は、CVSSが苦手とする「動的な脅威情報」を機械学習でリアルタイムに解析し、組織が今すぐ対処すべきリスクを提示します。次章では、CVSS v4.0のベーススコアと、実戦的な指標であるVPRをどう組み合わせて、現場の判断を加速させていくべきかを解説します。

リスク判断の「迷い」と「手間」を解消する解決の仕組み

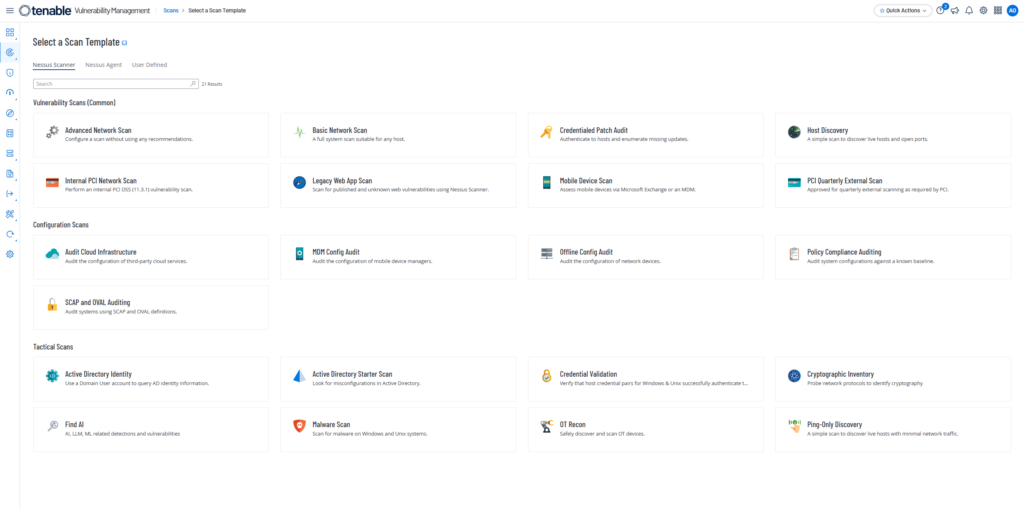

リスクを判定する前に、まず「どの資産がどこにあるのか」を正しく把握する必要があります。ネットワーク上にどのようなホストが存在するかを把握することは、脆弱性評価の最初の1歩です。Tenable Vulnerability Management は、資産の自動検出、継続的な評価、そして修正の優先順位付けを通じて、組織のセキュリティ態勢を強化します。脆弱性管理を形骸化させないためには、「正しく集める(手間を減らす)」ことが必要です。Tenable Vulnerability Managementでは脆弱性スキャン、設定スキャン、戦術スキャンといったテンプレートを準備しています。今回は脆弱性スキャンに焦点を当てご紹介します。

脆弱性スキャンの8つの種類

脆弱性スキャンには次の8つのスキャンテンプレート (TenableNessusスキャナーテンプレート) があります。

- Host Discovery (ホスト検出)

このテンプレートのスキャンを実行することで、ネットワーク上にどのようなホストが存在するかを確認し、IPアドレス、FQDN(完全修飾ドメイン名)、OS、オープンポートといった関連情報を収集できます。まずはこのスキャンで「資産リスト」を作成し、その中から特定の脆弱性スキャンの対象にしたいホストを、用途に合わせて選択していくという流れになります。 - Basic Network Scan (基本的なネットワークスキャン)

現行プラグインをすべて有効にした資産のスキャン。すべての脆弱性を見つけるために素早く簡単にスキャンできます。 - Advanced Network Scan (高度なネットワークスキャン)

Basic Network Scan (基本的なネットワークスキャン) をベースに、より詳細なカスタマイズを可能にしたテンプレートです。組織のあらゆるセキュリティポリシーに合わせて、スキャン内容を自在に調整できます。 - Credentialed Patch Audit (認証パッチ監査)

このテンプレートに認証情報を組み合わせて使用することで、Tenable Vulnerability Managementがホスト内部へ直接アクセスできるようになります。これにより、対象のホストを詳細にスキャンし、適用されていないパッチ情報を確実かつ網羅的にリストアップすることが可能です。 - Internal PCI Network Scan (内部PCIネットワークスキャン)

内部PCI DSS(11.3.1)で定められた内部脆弱性スキャンを実行します。 - Legacy Web App Scan (従来のウェブアプリケーションスキャン)

Nessus スキャナーを使用しWebアプリケーションをスキャンします。Web専用の「Tenable Web App Scanning」とは異なり、Nessusスキャナーはブラウザ(レンダリングエンジン)を使用してスキャンを行うわけではありません。そのため、この「レガシーWebアプリスキャン」は、専用ツールであるTenable Web App Scanningほど網羅的な検査はできません。 - Mobile Device Scan (モバイルデバイススキャン)

Microsoft Exchange や MDM(モバイルデバイス管理)と連携し、モバイル端末のセキュリティ状況を評価します - PCI Quarterly External Scan (PCI四半期外部スキャン)

PCI DSS(要件 11.3.2)で定められた、四半期ごとの外部ネットワークスキャンを実行します。

今回は、Host Discovery (ホスト検出)、Basic Network Scan (基本的なネットワークスキャン) について、詳細を解説します。

Host Discovery (ホスト検出)

ネットワーク上にどのようなホストが存在するかを把握することは、すべての活動の『土台』となります。現代のサイバーセキュリティでの防御においては、管理対象となる資産を正確かつ網羅的に把握することが重要です。組織のネットワークは、従来のオンプレミス環境からクラウド、IoT、OTへと拡大しています。現代の複雑なインフラにおいて、管理外の「シャドーIT」は重大なセキュリティリスクを招く要因となります。

Tenable Vulnerability Management の Host Discovery(ホスト検出)機能は、単なる稼働状況の確認にとどまりません。OSの推測、FQDNの取得、オープンポートの特定など、詳細なIT資産の特性を収集可能です 。

【運用上の3大メリット】

- ライセンスコストの最適化

Discoveryスキャンはライセンスを消費しません 。まずライセンス消費のないHost Discoveryでネットワーク全体の『棚卸し』を行い、管理外の資産を含めた全容を把握します 。その中から、機密情報を扱うサーバーなど真に詳細な診断が必要な資産だけを厳選してBasic Network Scanにかけることで、限られたライセンスを賢く運用できます 。 - 安全な探索

脆弱性スキャンは高負荷な場合があり、古いプリンターやOT/IoT機器を停止させるリスクがあります。「Fragile Device」設定を備えたHost Discoveryを使用することで、これらの機器を安全に特定し、本調査の対象から除外 (Exclusion) する判断が可能になります 。 - 無駄なスキャンの排除

応答のないIPをスキップし、生存しているホストのみに詳細診断をかけることで、スキャン全体の時間を大幅に短縮できます 。

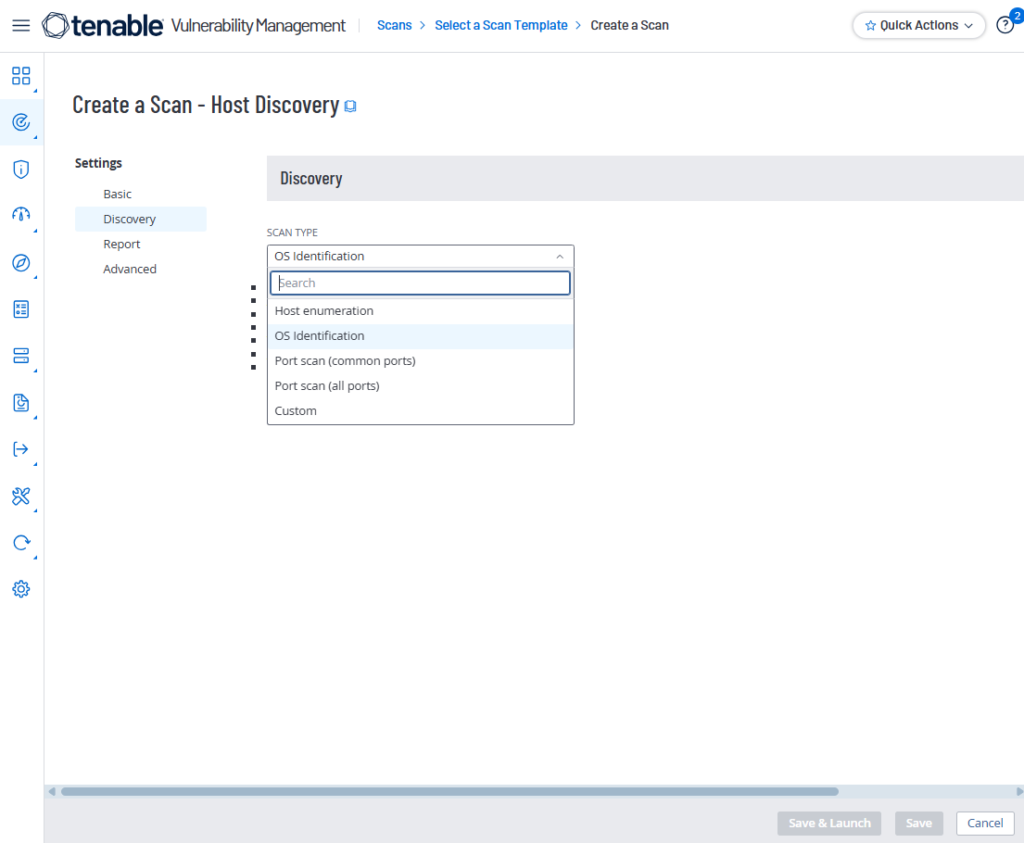

実際の設定では、プルダウンメニューから「Host enumeration」「OS Identification」「Port scan」などの目的に合わせたスキャンタイプを選択するか、あるいは「Custom」を選択して、Pingメソッドや特定のポート範囲を微調整することが可能です 。

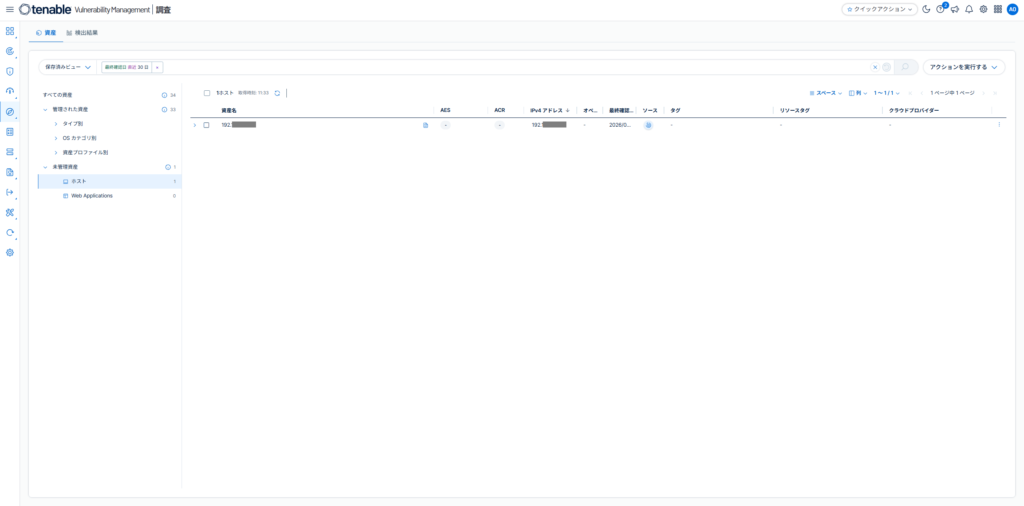

Host Discoveryで新たに検出された資産は未管理資産にリストアップされます。

Basic Network Scan (基本的なネットワークスキャン)

資産の全貌が見えたら、次はいよいよ『最初のアクション』である脆弱性の特定です。Basic Network Scan (基本的なネットワークスキャン) による脆弱性の発見と緩和は、攻撃者が侵入する前に弱点を塞ぐための予防的措置であり、リスクベースの脆弱性管理(RBVM: Risk-Based Vulnerability Management)を実質的にスタートさせる重要なステップです。Basic Network Scanは最も汎用性が高く、日常的な評価業務の基盤となるスキャンテンプレートです。

Basic Network Scanでは次のスキャン設定が可能です。

- Basic (基本設定)

スキャンの名前、実行スケジュール、スキャンターゲットの設定を行います。ここで診断対象を正確に絞り込むことでライセンスの無駄な消費を抑えることができます。 - Discovery(検出設定)

指定したターゲットに対して稼働確認とポートの特定をどう行うかを決めます 。- Common Ports (UI表示): マニュアルにはdefaultと書かれており、約4,790個の主要ポートをスキャンします 。

- All: 0番から65,535番まで、すべての65,536個のポートをスキャンします 。

- Custom: Ping(ARP/TCP/ICMP)の有効化や、プリンター等の脆弱な機器を保護する Fragile Devices(壊れやすいデバイス)の設定が可能です 。

- Assessment(評価設定)

「診断の深さ」を調整します。Defaultの場合は「CGIスキャン」と「Webアプリケーションスキャン」の両方が無効になっており、OSやミドルウェアのパッチ確認などの通常のネットワーク診断のみを行います 。 - Report(レポート設定)

最新パッチにより解決済みの過去の脆弱性を含めて網羅的に確認するかや、補助的なプラグインの結果を隠して視認性を高めるかを制御できます。また出力(Output)設定では、レポート上の表記をIPアドレスではなくホスト名(DNS名)に変えたり、日本語などの特殊文字を正しく描写したりするカスタマイズが可能です。 - Advanced(高度な設定)

スキャン効率の最適化やネットワーク・ターゲット機器への負荷を制御するため、同時に診断を実行するホストの最大数、1台のホストに対して並行して実行するチェック数、およびホストからの応答を待機するネットワークタイムアウト時間などを詳細に調整できます 。 - Credentials(認証情報)

認証情報が追加できます。認証情報を設定するとターゲットにログインし、内側から確認が可能となるため同じ時間内でより多くのホストをスキャンできるようになります。また、大規模な組織のネットワークは、多くのサブネット、ファイアウォール、VPN、ロードバランサーで複雑に区切られています。外側からのスキャンでは、これらの機器によって通信がブロックされたり、実際には閉まっているポートが開いているように自動応答することがあります。認証スキャンは「ホスト内部」で直接情報を確認するため、途中のネットワーク機器の設定に左右されず、正確なデータを収集できます。

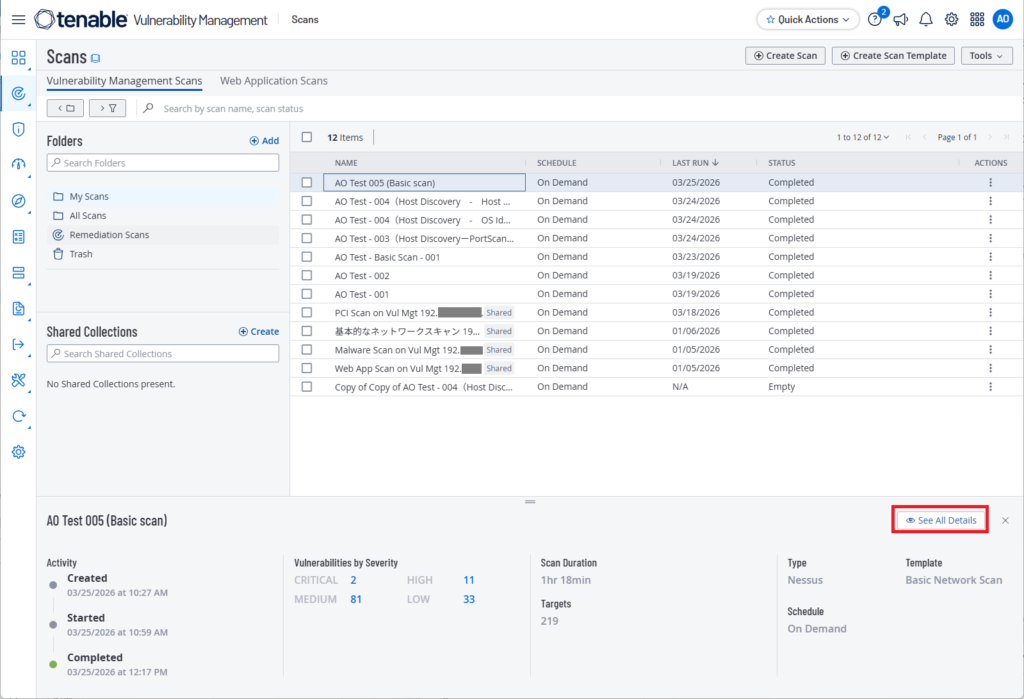

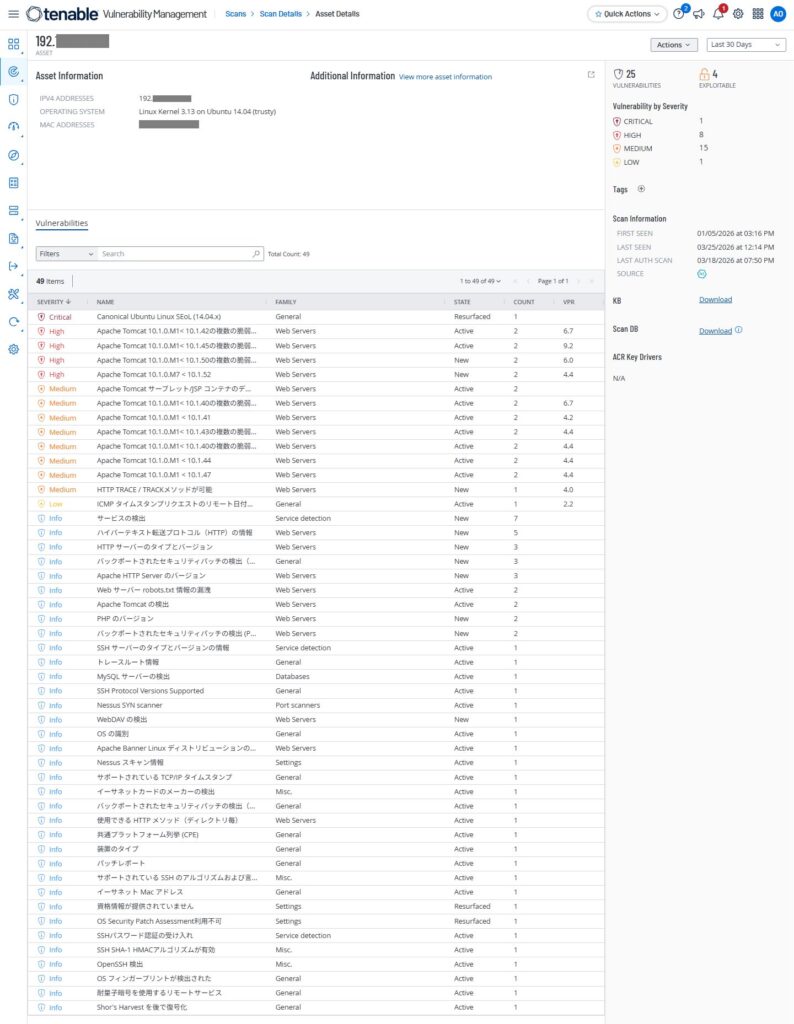

Basic Network Scan の実行結果は、実行したScanを選択し、右下のSee All Detailsをクリックすることで表示されます。

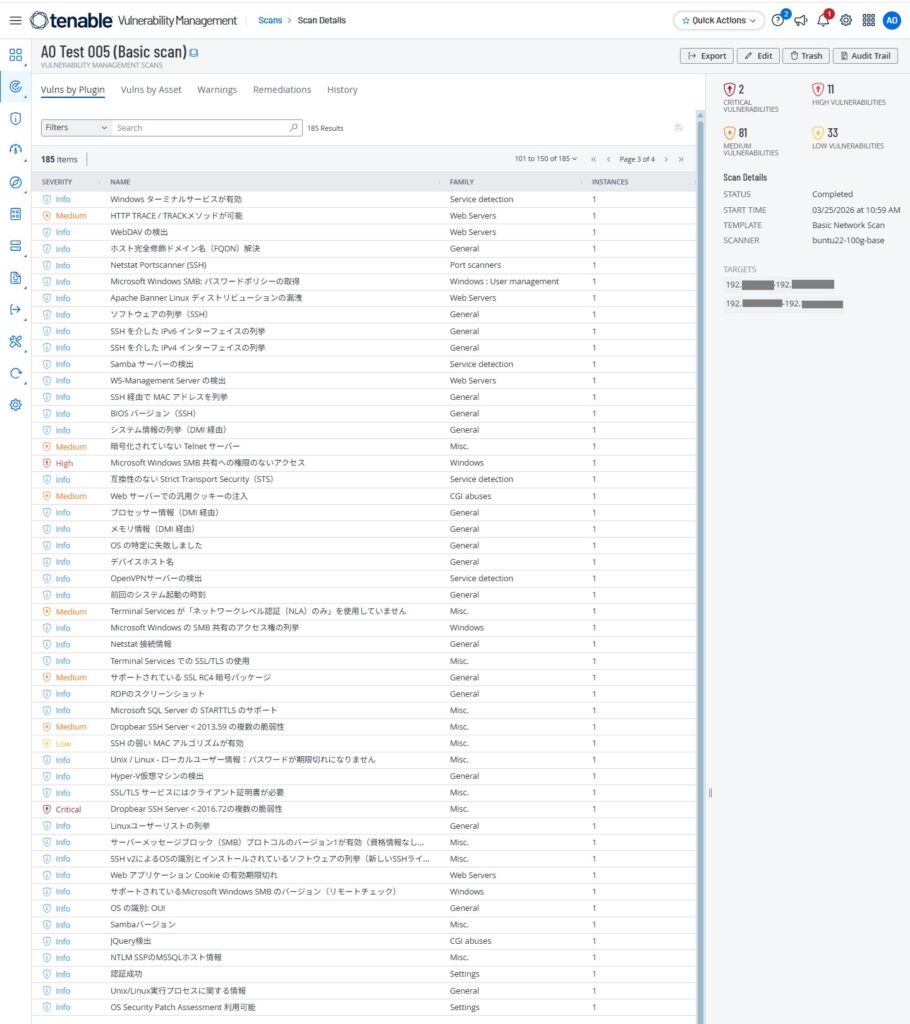

Vulns by Plugin(診断項目別の脆弱性)のタブがデフォルトで表示されます。この診断項目別の脆弱性ページではどの脆弱性が、組織内に何件存在するかが表示されます。また、このPlugin(プラグイン)*1)とはTenable Researchによって開発された脆弱性を検出するプログラムのことです。新たな脆弱性に関する情報が発見され、一般に公開されると、Tenable Researchはその脆弱性を検出するためのプラグインを開発します。プラグインには、脆弱性情報、簡略化された修復手順、およびセキュリティ問題の存在をテストするアルゴリズムが含まれています。確認したい脆弱性情報のプラグインの行をクリックすると、その脆弱性が発生している資産や詳細情報を確認できます。

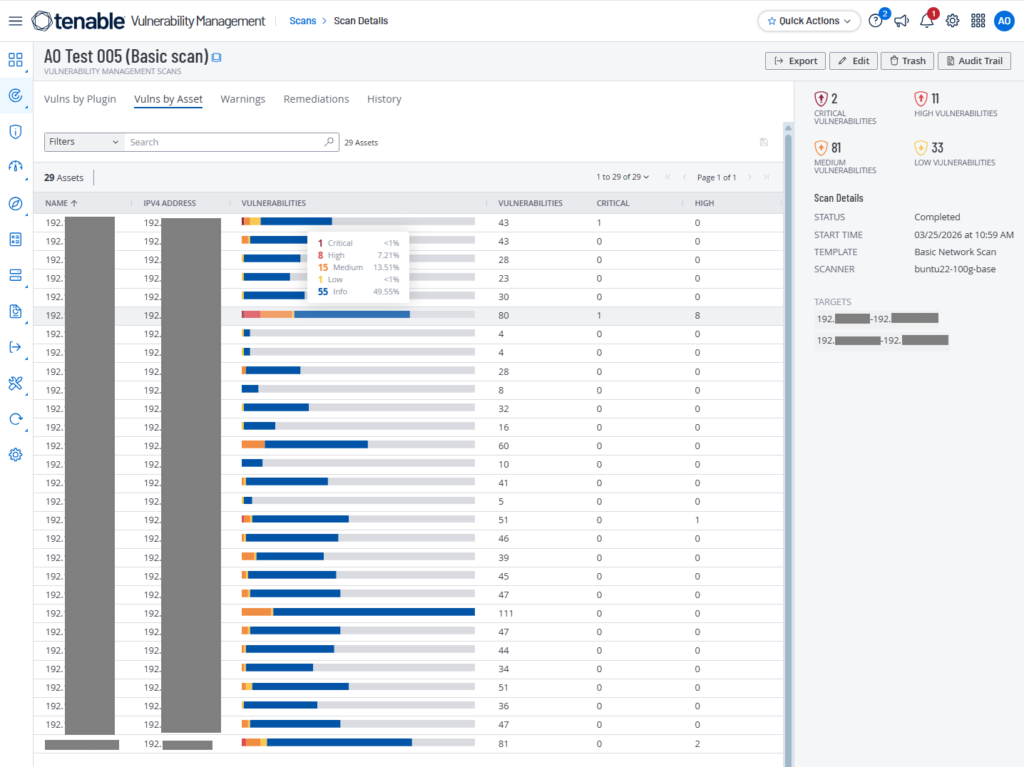

Vulns by Asset(資産別の診断結果)ではどの資産にどのくらい脆弱性があるかを資産ごとに表示します。

検出結果の資産リストの中から詳細を見たいものをクリックするとその詳細が表示されます。

*1) Plugin: https://www.tenable.com/plugins

CVSS(共通脆弱性評価システム)とVPR(脆弱性優先度格付け)の活用

スキャンを実行すると、時には数百、数千もの脆弱性がリストアップされます。

Critical(緊急)やHigh(高)と判定された項目が山ほど並ぶ画面を前に、一体どこから手をつければいいのかと立ち尽くしてしまった経験はないでしょうか。

ここで威力を発揮するのが、Tenable独自の指標である VPR (Vulnerability Priority Rating) です。

VPR(脆弱性優先度格付け)とは?

Tenable は、脆弱性のリスクと緊急性を定量化するために、CVSSスコアとTenableで計算された動的なVPR (脆弱性優先度格付け) を使用します。VPRは今後28日以内にどの程度の脆弱性が悪用対象になるかを機械学習を用いて予測します。この予測モデルは24時間ごとに実行されます。ハッカーの世界のトレンドは毎日変わります。そのため、VPRのモデルは毎日再計算され、最新の脅威データが反映されます。

| ランク | VPRカテゴリ(Tenable独自の動的指標) | CVSS (一般的な静的指標) |

| 最高 | 重大(9.0 ~ 10.0) | 緊急 (9.0 - 10.0) |

| 高 | 高(7.9 ~ 8.9) | 重要 (7.0 - 8.9) |

| 中 | 中(4.0 ~ 6.9) | 警告 (4.0 - 6.9) |

| 低 | 低(0.1 ~ 3.9) | 注意 (0.1 - 3.9) |

VPRを構成する主な要素

VPRは150以上の要素を組み合わせて計算されますがその中でも特に重要なのが次の要素です。

- 脆弱性の経過日数: National Vulnerability Database (NVD) *2) が脆弱性を公開してからの経過日数

- CVSSv3インパクトスコア: 脆弱性が悪用された際の機密性、完全性、可用性への影響。脆弱性に関するNVD提供のCVSSv3影響スコア。

- エクスプロイトコード成熟度: 悪用インテリジェンスの存在、巧妙さ、流行に基づく、実行可能な脆弱性の悪用方法の相対的な成熟度

- 製品影響範囲: 脆弱性の影響を受ける固有の製品の相対的な数

- 脅威のソース: この脆弱性に関連する脅威イベントが発生したすべてのソース (ソーシャルメディアチャネル、ダークウェブなど)のリスト

- 脅威の深刻度: 最近確認された脅威イベントの数と頻度に基づく相対的な強度

- 脅威の最新度: 脆弱性の脅威イベントが発生してからの経過日数(0~180)。

CVSS(共通脆弱性評価システム)との違い

- CVSS(従来の基準): その脆弱性が「理論上どれほど危険か」という静的な評価です。

- VPR(Tenableの基準): 「今、実際に攻撃者がその脆弱性を悪用しているか」という動的なリスクをAIが分析。リアルタイムの脅威インテリジェンスを反映しています。

CVSS 9.8は本当に緊急か? VPRで実現する「根拠のある」優先順位付け

たとえCVSSが同じ「9.8(緊急)」であっても、実際に攻撃コードが出回っていないものと、今まさに世界中で悪用されているものでは、今すぐ対処すべき優先度が全く異なります。

VPRを活用してスコアの高い順に並び替えるだけで、「今、この瞬間に組織を最も危険にさらしている数件」が浮き彫りになります。

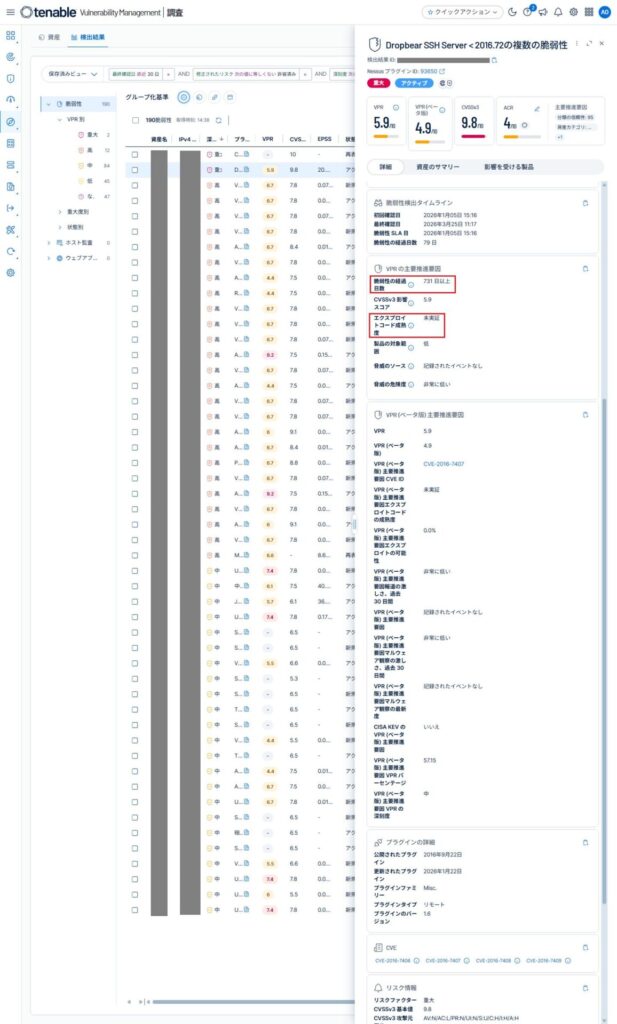

個別のスキャン結果を確認したら、次は視点を広げてみましょう。メニューの『調査(Explore)』から『検出結果(Findings)』を開くと、バラバラに実行した複数のスキャンデータが一つに統合され、組織全体で『今、対応を待っている脆弱性』が網羅された最新のチェックリストが表示されます。

このリストでは190の脆弱性が検出されリスト化されています。このリストは弊社内の小さなデモ環境からのリストのためそれほど脆弱性も多くありません。深刻度が重大にカテゴライズされている脆弱性、(1)と(2)のが2つあります。(1)の脆弱性はサポート終了となったOSとの指摘のためCVEがありません。ただし、OSのサポート終了は、将来発見されるあらゆる攻撃に対して脆弱性という穴を塞ぐ手段が永久に失われたことを意味します。そのためTenableのチームにより10.0という高いスコアが設定されています。

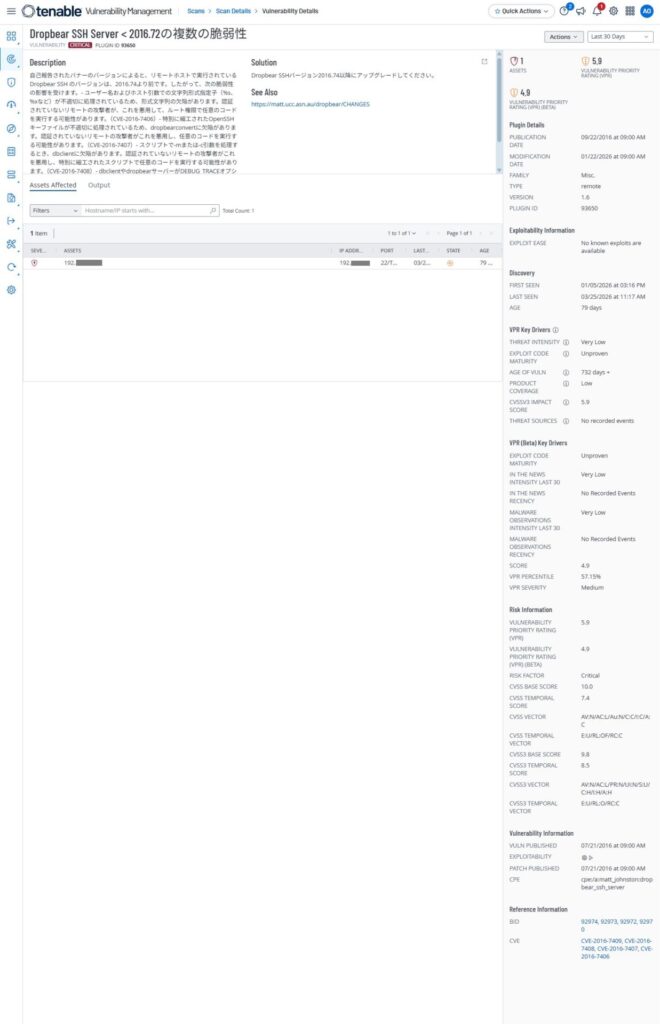

次に、(2)の脆弱性、上から2つ目のCriticalの項目です。こちらはCVSSv3.1のスコアは9.8(緊急)となっています。

CVSS 9.8(緊急)は「ネットワーク経由で簡単に攻撃でき、成功すれば機密性・完全性・可用性のすべてが失われる」という理論上の最悪ケースです。この数字だけを見れば、即座にサーバーを止めてでも修正すべき事態に見えます。しかし、詳細画面の「エクスプロイトコード成熟度」が未実証となっています。これは、技術的な欠陥(Impact)は大きいものの、現時点で攻撃者が簡単に使えるような手法が世の中に出回っていないことを示します。また、この脆弱性が発見されてから731日以上が経過している。これだけ長い時間が経っても、いまだに攻撃用のエクスプロイトが世の中に出ていない(未実証)ということは、現時点のVPRスコアからは今後も攻撃される可能性は極めて低いと、このスキャンをした時点では判断されているようです。ただし、脆弱性自体は存在し続けているため、VPRが毎日再計算されることを前提に、継続的な監視は欠かせません。

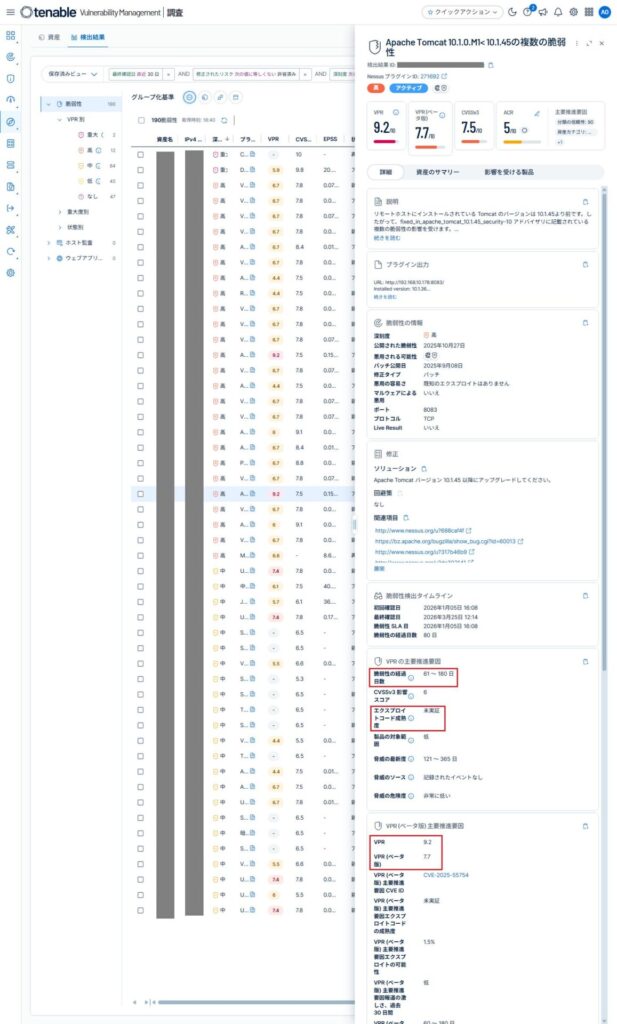

一方、(3)の脆弱性はCVSSv3.1のスコアは7.5(重要)ですが、VPRのスコアが9.2(重大)となっています。

これは『リモート ホストにインストールされている Apache Tomcat のバージョンは 10.1.45 より前であるため複数の脆弱性の影響を受ける』*3)という指摘です。

この脆弱性は「発見からの日数が短い」「脅威の危険度が非常に低い(Very Low)」「エクスプロイトコード成熟度が未実証(Unproven)」なので、一見するとリスクが低いように思えます。ですが、TenableはVPRを9.2と非常に高いスコアを割り当てています。

このような高いスコアが割り当てられている要因の一つとして考えられるのがVPRの特徴の一つである予測的順位付け(Predictive Prioritization) です。この予測的順位付けとはVPRの最大の特徴です。過去の膨大なデータセットに基づき、新しく発見された脆弱性が近い将来、どのように悪用されるかを予測します 。機械学習モデルは、過去の数万件におよぶ脆弱性が攻撃として使えるようになるまでのプロセスを学習しています。新しく公開されたCVEが過去の「高リスクな脆弱性」と類似したパターン(影響を受けるソフトウェアの種類、攻撃ベクトル、技術的影響の大きさなど)を持っている場合、実際の攻撃が観測される前であっても、予防的に高いスコアを割り当てます。

また、Apache Tomcatはエンタープライズ環境で広く普及しています。CVE-2025-55752はリクエストの書き換えルールの不備により、本来保護されているディレクトリ(/WEB-INF/ など)にアクセスできてしまうセキュリティ制約の回避、この回避が行われた場合にかつPUTメソッドが有効な設定だった場合に、悪意あるファイルをアップロードされてサーバーを乗っ取られるリスクを含んでいます。そのような外部からアクセス可能なサービスにおいて、認証を必要としないリモートコード実行の可能性が指摘された場合、攻撃者がそれを武器化するインセンティブは極めて高いと考えられます。このような利用者が極めて多い製品の脆弱性は、攻撃者にとっての投資対効果(ROI)が非常に高く、一度攻撃手法が確立されれば被害が爆発的に広がります。AIはこの狙われやすさを重く評価し、実績が積み上がる前でも高いスコアを割り当てるものと考えられます 。しかしながら、VPRは毎日最新の脅威を分析し続けています 。もしこのまま数年が経過し、結局誰もエクスプロイトを確立できなかったとしたら、AIはこの脆弱性の悪用の可能性が低いと判断され、スコアは徐々に下がっていくはずです。 CVSSという固定概念に縛られず、VPRを賢く活用することで、真に守るべき資産にリソースを集中させることができます。

検出された脆弱性のリスト表示は、左側のメニューから『VPR(実際の脅威度)』『重大度(理論上の危険度)』『状態(新規・アクティブ等)』といった異なる切り口での表示もできます。

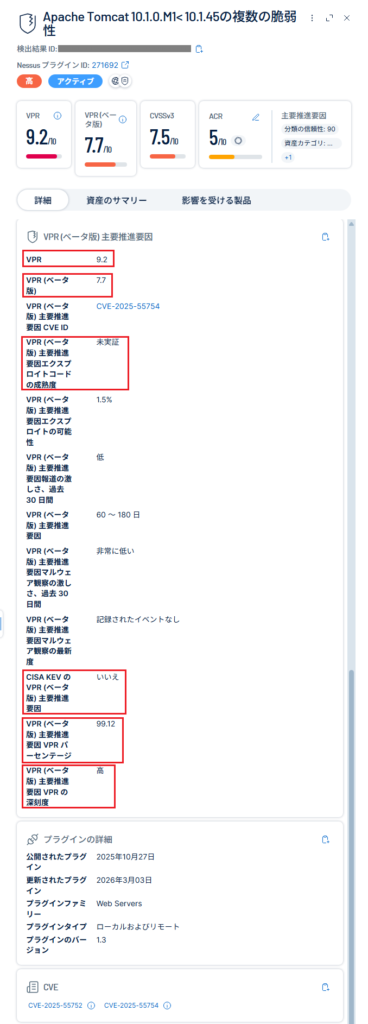

Enhanced VPR(VPR(ベータ版))とは

2025年、TenableはVPRの機能を大幅に拡張した「VPR (Beta)」(Enhanced VPR) を導入しています。2026年3月時点で従来版のVPRはVPRとして、この新しく導入されたVPRはVPR (ベータ版) として表示されています。

前のセクションで解説したApache Tomcatの例だと従来版VPRのスコアが9.2(重大)となっているのに対し、VPR (ベータ版) のスコアは7.7(高)と下がっています。VPR (ベータ版) では技術的被害 (Impact) と現実の脅威 (Threat) を 50:50 の対等な重みで計算すると公式の資料*4)に書かれています。また、より多くのデータソースと改良されたアルゴリズムを用いることで、理論上は重大だが、現時点で実際の攻撃が起きていないため、より多角的なデータソースを用いた精度向上の結果、7.7(高)となっているのではと考えられます。

ただし、VPR (ベータ版) 主要推進要因 VPR パーセンテージが99.12となっています。これは他の脆弱性と比べた相対的な位置を表しています。したがって、VPR (ベータ版) のスコアが7.7と従来版のVPRからは低くなっているとはいえ、この脆弱性が世界中のあらゆる脆弱性の中で 上位 0.88%に入る危険レベル であることを示しています。

*2) https://nvd.nist.gov/

*3) https://www.tenable.com/plugins/nessus/271692

*4) https://docs.tenable.com/pdfs/VPR-enhancements-FAQ.pdf

AIと人の知見で、対応すべき脆弱性はここまで絞れる

脆弱性は毎日生まれますが、私たちのリソースは有限です。脆弱性管理の本質は、限られた時間の中で「どれに対応すべきか」を正しく見極め、実行することにあります。

1. 全ての土台となる「可視化」の再定義

まずは Host Discovery(ホスト検出) でネットワーク上の資産を漏れなく捉え、ライセンスを賢く節約しながら全体像を把握します。その上で、Basic Network Scan によって、ターゲットの詳細な診断を行います。このステップで得られる圧倒的な情報量こそが、全てのセキュリティ対策の揺るぎない土台となります 。

2. AIと人間による「二段構え」の判断

診断結果からTenableは二つの視点で高度な可視化を実現します。

- VPR

150以上の要素から28日以内に悪用されるリスクを予測し、CVSSスコアが高くとも影響度の低い脅威のスコアは下げ、CVSSスコアがそこまで高くはなくとも悪用の可能性が高い脆弱性は先回りして警告します 。 - Tenable Researchという専門家の知見

サポート終了したOSのように、CVE IDを持たないためAIが計算できない根本的なリスクについては、リサーチチームがスコアを設定し、判断を支えます 。

3. 「1.6%」という結論

Tenable の Enhanced VPR についてのホワイトペーパー*5)によれば、膨大な脆弱性の中でも、真にビジネスに影響を与える「対応すべき脆弱性」は全体のわずか 1.6% にまで絞り込まれます 。 すべての Critical とスコアされた脆弱性に対応すべきだと考えるのではなく、根拠ある優先順位に従ってこの1.6%に確実に対応する。それだけで、組織のレジリエンスは劇的に向上します。

CVSSという固定的な指標に縛られるのではなく、いま本当に守るべき資産へと視点を移す。その選択こそが、組織のセキュリティを次のステージへ引き上げます。

*5) https://www.tenable.com/whitepapers/enhancements-to-tenable-vulnerability-priority-rating-vpr

TrustNowでは、Tenable製品の専門知識をもつコンサルタントが

導入をサポートします。

製品を検討中、または関心のある方は、こちらからご相談ください!!

Tenable 製品の概要・機能を知りたい。

Tenable 製品のデモを見たい。