リスクベースの脆弱性管理を実現するEPSS(エクスプロイト予測スコアリングシステム)とは?

日々公開される膨大な脆弱性に対し、限られたリソースでいかに対処するかは、現代のセキュリティ担当者が直面する最大の課題の一つです。

本記事では、機械学習を用いてその脆弱性が今後30日以内に悪用される確率を予測するEPSS(Exploit Prediction Scoring System)について解説します。また、従来のCVSSやCISA KEVといった指標とEPSSをどう組み合わせ、実務に落とし込むべきか。効率的かつ合理的な脆弱性管理を紐解きます。

EPSS (Exploit Prediction Scoring System/エクスプロイト予測スコアリングシステム) とは?

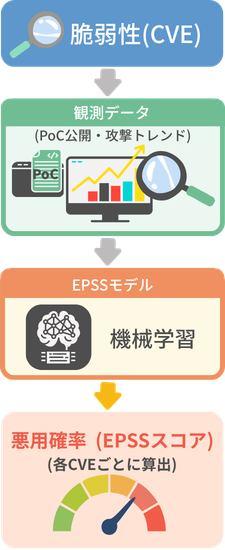

エクスプロイト予測スコアリングシステム(EPSS)は、公開されたCVEが今後30日以内に実際に悪用される確率を推定する仕組みです。

米国を拠点とする非営利団体 Forum of Incident Response and Security Teams (FIRST) *1) によって所有・管理されており、ベンダーやプラットフォームに依存しない標準化されたスコアリング手法を提供しています。

EPSSの核となるデータ駆動型の機械学習モデル(EPSSモデル)は、観測された悪用事例や進行中の活動から得られる経験的なシグナルを分析し、すべてのCVE*2) 番号に対して0〜1の確率を毎日算出します。

従来の主観に基づく深刻度評価を、実際の悪用状況に即した動的な指標に置き換えることで、限られたリソースを「攻撃リスクが最も高い箇所」へ効率的に集中させることが可能になります。また、算出されたスコア(および相対順位を示すパーセンタイル)はCSVやAPIを通じて無料で公開されているため、既存の運用ワークフローやダッシュボードにも容易に組み込むことができます。

*1) Forum of Incident Response and Security Teams (FIRST):(参考URL) https://www.first.org/

*2) CVE:Common Vulnerabilities and Exposures の略。日本語では 共通脆弱性識別子という。 個別製品中の脆弱性を対象として、米国政府の支援を受けた非営利団体のMITRE社が採番している識別子。(参考URL)https://www.cve.org/

CVSSがあるのに、なぜEPSSが必要なのか?

脆弱性管理の代名詞といえばCVSS(深刻度/Severity)です。CVSSはその脆弱性が悪用された際、どれだけの被害が出るかを0~10.0のスコアで表します。(2023年にCVSS v4.0がリリースされましたが、今日現在(2026年4月)、依然として多くの組織において運用基準のベースとなるのはCVSS v3.1です。)しかし、CVSSには「被害の大きさ」は分かっても、「実際に攻撃されるかどうか」という視点が欠けています。そこで登場するのがEPSS(悪用確率/Probability)です。

EPSSの特徴は、主に次の4点に集約されます。

- 「30日以内の悪用確率」を予測

- EPSSは、ある脆弱性が今後30日以内に現実世界で悪用される確率を推定します。これは単なる統計ではなく、機械学習を用いた「未来の予測」です。

- 悪用に関する具体的な証拠が他にない場合の有用な判断材料

- EPSSはデータ駆動の推定値であるため、他に「実際の攻撃が確認された」という確実な証拠がない場合に、優先順位を決める最も有効な指標となります。

(注意)

すでに目の前で攻撃が確認されている、あるいは信頼できる情報源から悪用報告(CISA KEV*3)など)がある場合は、EPSSの予測値よりも「現実の証拠」を優先すべきです。

- EPSSはデータ駆動の推定値であるため、他に「実際の攻撃が確認された」という確実な証拠がない場合に、優先順位を決める最も有効な指標となります。

- 複数脆弱性のリスクを統合して評価

- CVSSとの決定的な違いは、スコアが「0から1(0%〜100%)」の確率として定義されている点です。

(合算の例)

1台のサーバーに複数の脆弱性がある場合、それらを合算して「このサーバーが30日以内に、どれか1つでも悪用される確率」を算出できます。これは拠点やサブネット単位でのリスク評価にも応用可能です。

- CVSSとの決定的な違いは、スコアが「0から1(0%〜100%)」の確率として定義されている点です。

- EPSSの評価範囲と活用の限界

- EPSSは「攻撃される確率」の推定に特化した指標です。そのため、悪用された際の影響度や、個別のネットワーク環境といった「環境要因」までは加味されていません。EPSSスコアだけでリスクのすべてを判断するのではなく、他の指標と組み合わせるための「重要な判断材料の一つ」と位置付けることで活用できます。

- EPSSは「攻撃される確率」の推定に特化した指標です。そのため、悪用された際の影響度や、個別のネットワーク環境といった「環境要因」までは加味されていません。EPSSスコアだけでリスクのすべてを判断するのではなく、他の指標と組み合わせるための「重要な判断材料の一つ」と位置付けることで活用できます。

EPSSの予測精度を支える多角的なデータ

EPSSは、単なる統計値ではなく、世界中に点在する多様な「攻撃の兆候」をリアルタイムで収集・分析しています。具体的には以下の情報を機械学習モデルに投入しています。

- 脆弱性そのものの情報:公開からの経過日数、ベンダーの種類、CVSSの詳細など。

- 攻撃の準備状況:公開されたエクスプロイト(攻撃コード)の有無、ペネトレーションテストツール(Metasploit等)への登録状況など。

- セキュリティコミュニティの動向:著名な脆弱性リスト(Google Project Zero等)に掲載された情報とタイミングなど。

重要なのは、脆弱性の公開から現在までの経過日数が考慮されている点、そしてスコアが毎日更新されている点です。 日々更新される情報をモデルが学習に取り入れることで、現状に即した予測精度を実現しています。

脆弱性対応の優先順位を支える「3つの視点」

リソースが限られる中で効率的に対処するには、「事実・被害・確率」といった3つの視点をバランスよく取り入れることが重要です。

- CVSS(被害の深刻度): 万が一悪用された際の影響度を測るベースライン

- EPSS(悪用される確率): 悪用の事実がない中で、警戒すべきものを仕分ける予測値

- CISA KEV*3)(悪用された事実): 確定した脅威

*3) CISA KEV (Known Exploited Vulnerabilities Catalog) :米国のサイバーセキュリティ・インフラセキュリティ庁 (CISA)*4) が管理・公開している、「実際に悪用が確認された脆弱性」のリストです。このリストは理論ではなく事実に基づくリストです。脆弱性の深刻度にかかわらず、現実世界で悪用された証拠があるかという点に基づき登録されます。たとえCVSSスコアが低くても、攻撃者が好んで使っている場合このリストに登録されます。このリストに登録されるには、明確な修正方法(パッチなど)が存在すること、CVE IDが割り当てられていること、実際に悪用されているという信頼できる証拠があることといった条件をすべて満たす必要があります。また、CISAは米国の連邦政府機関に対し、このリストに掲載された脆弱性を「指定された期限内(通常は数週間以内)」に修正するよう義務化しています。(BOD 22-01*5))。 これは、民間企業にとっても「世界で最も優先すべきパッチ適用のチェックリスト」として機能しています。(参考URL)https://www.cisa.gov/known-exploited-vulnerabilities-catalog

*4) CISA:Cybersecurity and Infrastructure Security Agency の略。(参考URL)https://www.cisa.gov/

*5) BOD22-01:米連邦政府機関に対し、KEV掲載の脆弱性を指定期限内に修正することを義務付けた強制執行指令。民間企業にとっても優先順位判断の重要な基準となっています。(参考URL)https://www.cisa.gov/news-events/directives/bod-22-01-reducing-significant-risk-known-exploited-vulnerabilities

EPSSスコアの理解と解釈方法

EPSSから出力されるデータには、主に「確率(Probability)」と「パーセンタイル(Percentile)」の2つの数値が含まれています。これらを正しく解釈することが、適切な優先順位付けの第一歩となります。

1. 確率(Probability): 悪用される可能性の直接的な推定

EPSSスコア(例:0.15)は、その脆弱性が30日以内に悪用される推定確率です。数値が1に近いほど、近い将来に悪用される可能性が高いと予測されます。この数値は確率であるため、複数の脆弱性を統計的に組み合わせて、システム全体のリスクを算出する際に使用します。

2. パーセンタイル(Percentile): 全体の中での相対的な順位

パーセンタイルは、そのCVEのスコアが全脆弱性の中でどの位置にいるかという相対的なランクを示します。例えば95パーセンタイルであれば、その脆弱性は全脆弱性のうち、上位5%に入るほど悪用リスクが高いことを意味します。 確率の絶対値(0.01など)だけでは判断に迷う場合でも、上位1%のものから順に対処するといった、組織内での運用ルールを決める際に非常に役立ちます。

EPSSとCVSSを併用する効率的な脆弱性管理

脆弱性管理のゴールはすべてのパッチを当てることではなく、限られたリソースで、最大のリスク削減を実現することです。そのためには、CVSS(深刻度)とEPSS(悪用確率)を組み合わせたマトリックス評価が非常に有効です。

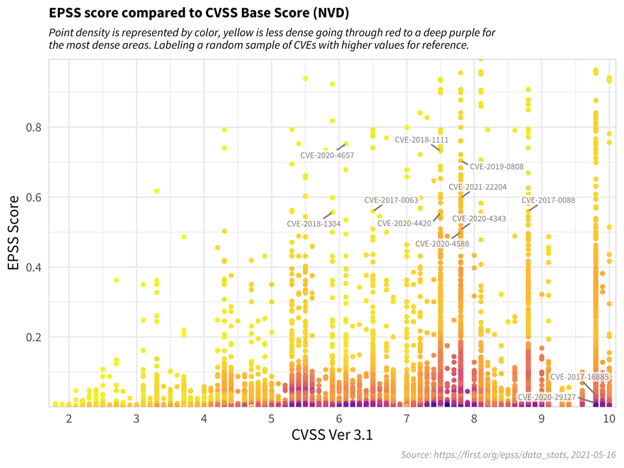

下図は、脆弱性の深刻度(CVSS)と悪用確率(EPSS)の相関を示した散布図です。この図はhttps://www.first.org/epss/user-guide に掲載されている2021年5月16日のデータに基づいたEPSSスコアとCVSSスコアの相関関係です。この図を見ると、多くの脆弱性が右下である、深刻度は高いが悪用確率は低いエリアにに溜まっていることがわかります。EPSSを活用することで、これらの実はリスクの低い大量の脆弱性への対応を後回しにし、右上にある最優先での対応が必要な脆弱性のへ対応にリソースを集中させることができます。

右上:最優先対応(High EPSS / High CVSS): 悪用される確率が高く、かつ悪用された際の影響も甚大。

左上:早期対応を検討(High EPSS / Low CVSS): 攻撃される確率は高いが、単体での影響はそれほど大きくない。 単体では軽微でも、他の攻撃と組み合わされる可能性があるため、注意が必要。

右下:警戒・計画対応(Low EPSS / High CVSS): 悪用されれば大惨事になるが、現時点での悪用確率は低い。脅威状況の変化(EPSSの上昇)がないか継続的に監視し、計画的な対処が必要。

左下:優先度「低」(Low EPSS / Low CVSS): 悪用される確率も低く、影響も小さい。

リスクベースの脆弱性管理に向けた実践的アプローチ

本解説で詳述した通り、EPSSの導入は、従来の評価軸に現実の脅威動向という客観的な視点を加え、より戦略的なリスクベースの管理へと高度化させるものです。これらを実効性のある運用に組み込むためのポイントを整理します

1. 意思決定プロセスの標準化

脆弱性への対応優先度は、静的な被害想定を表すCVSSに動的な悪用予測を表すEPSSを掛け合わせ、さらに既知の悪用事実をリストアップしているCISA KEVを最上位のトリガーとして統合的に判断するのが合理的です。このプロセスにより、膨大な情報の中から対応不要なノイズを排除し、真に対処が必要な数%の脆弱性へリソースを集中させることが可能となります。

2. 組織の受容リスクに応じた「しきい値」の策定

EPSSのスコアは、資産の置かれた環境やパッチ適用リソースに応じて柔軟に解釈することが有効です。

- 外部公開資産(インターネット露出があるもの)

攻撃者の目に触れやすいため、EPSSスコアが低くともCVSS(深刻度)が高ければ早期対処を検討する。 - 内部資産(制限されたネットワーク内にあるもの)

EPSSのパーセンタイル値(例:上位1%、または5%)を基準として、動的に対応範囲を決定する。

このように、資産の重要度や到達性に基づいた運用基準を明確に定義することが、一貫性のある防御体制の構築に繋がります。

3. 動的なライフサイクル管理

EPSSは情報の発生タイミングを精緻に記録し、日々スコアを更新します。一度は「優先度低」と判断した脆弱性であっても、攻撃コードの公開等により翌日には最優先事項へ変化するケースも少なくありません。脆弱性管理を「点」のイベントとして捉えるのではなく、最新の予測値に基づいた「線」のプロセスとして継続的に回していく視点が不可欠です。

サイバー攻撃の手法が高度化し、脆弱性数も急増し続ける現代において、全ての脆弱性に一律に対応することは現実的ではありません。EPSSという「未来の予測」を武器に加えることで、限られた工数で最大のリスク削減を実現し、データに裏打ちされた合理的な説明責任を果たすことが可能になります。

今回は、中立的かつ標準的な指標であるEPSSとCVSSの併用について解説しました。しかし実務においては、「導入しているスキャナーが算出する独自の優先順位とEPSSをどう使い分けるべきか」という課題も生じます。

次回は、ベンダー独自の脅威インテリジェンスを活用した指標であるVPR(Vulnerability Priority Rating)を取り上げ、EPSSやCVSSと組み合わせることで、さらに自社環境に最適化された優先順位を導き出す手法について考察します。

TrustNowでは、Tenable製品の専門知識をもつコンサルタントが

導入をサポートします。

製品を検討中、または関心のある方は、こちらからご相談ください!!

Tenable 製品の概要・機能を知りたい。

Tenable 製品のデモを見たい。